Black Shrantac是2025年11月首次被捕获的新型勒索软件,其主要攻击目标为Windows系统。该软件实施“双重勒索”:一方面加密数据,另一方面窃取数据并威胁公开,以此胁迫受害者支付赎金。2025年12月,澳大利亚墨尔本某科技公司遭受其攻击,这标志着该威胁已进入实际危害阶段。

活跃时间:2025年11月首次捕获,12月发生实际攻击事件。

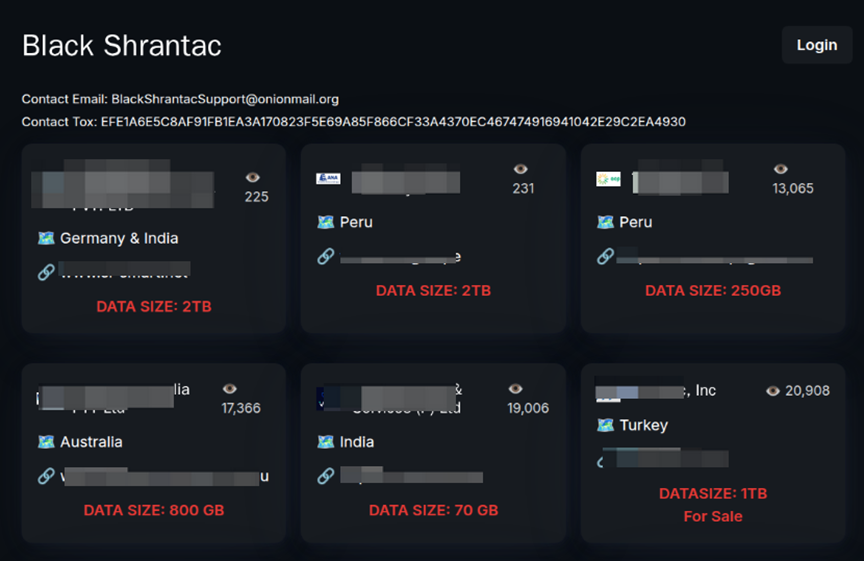

攻击目标:已涉及全球至少30多起攻击,包括澳大利亚某科技公司。

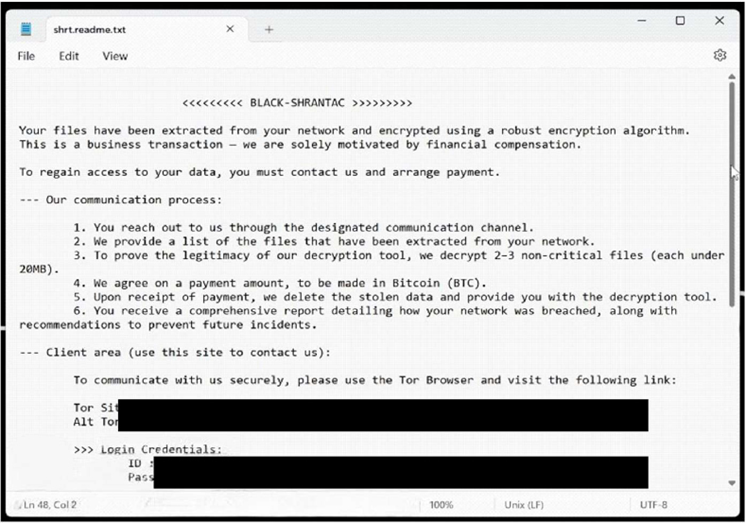

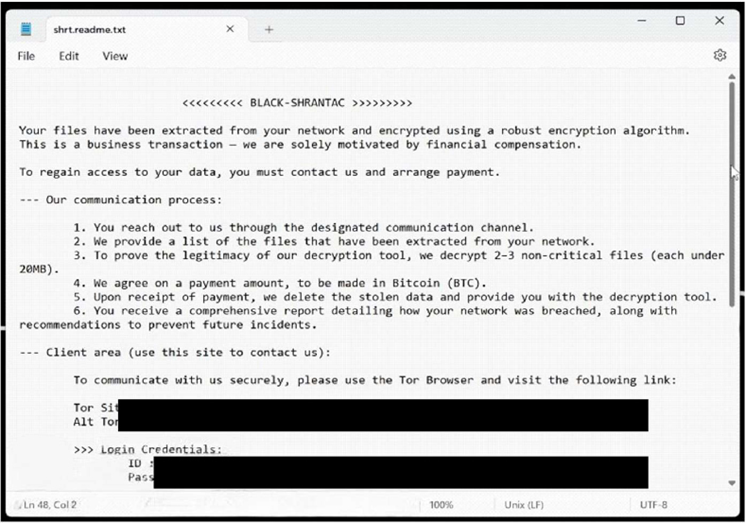

加密特征:将文件重命名为随机字符并附加.shrt扩展名,更改桌面壁纸,并生成shrt.readme.txt勒索信。

勒索策略:典型的“双重勒索”:加密文件并窃取数据,威胁不支付赎金将公开泄露数据。

Black Shrantac是2025年11月首次被捕获的新型勒索软件,其主要攻击目标为Windows系统。该软件实施“双重勒索”:一方面加密数据,另一方面窃取数据并威胁公开,以此胁迫受害者支付赎金。2025年12月,澳大利亚墨尔本某科技公司遭受其攻击,这标志着该威胁已进入实际危害阶段。

活跃时间:2025年11月首次捕获,12月发生实际攻击事件。

攻击目标:已涉及全球至少30多起攻击,包括澳大利亚某科技公司。

加密特征:将文件重命名为随机字符并附加.shrt扩展名,更改桌面壁纸,并生成shrt.readme.txt勒索信。

勒索策略:典型的“双重勒索”:加密文件并窃取数据,威胁不支付赎金将公开泄露数据。

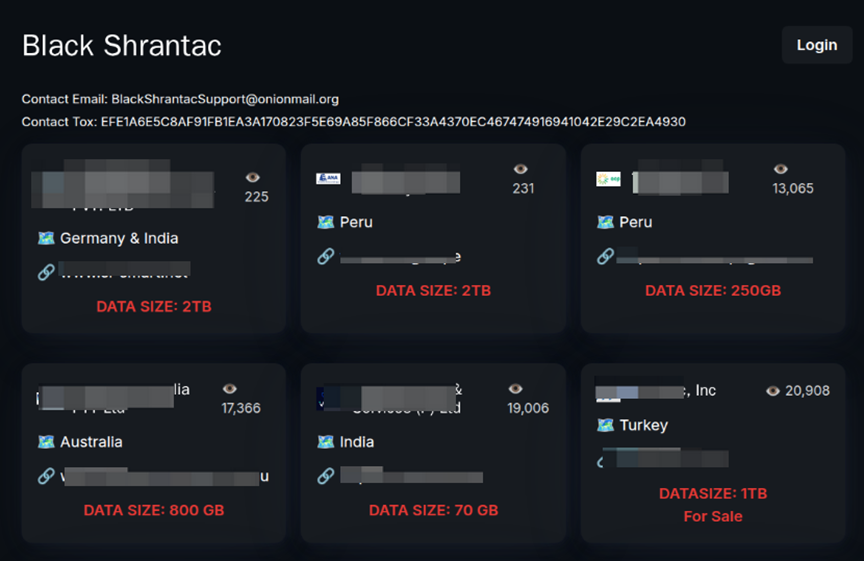

双重勒索威胁:明确告知受害者其文件已被加密且数据已被窃取。如果未支付赎金,攻击者威胁将公开泄露或出售这些数据。

“商业交易”伪装:将勒索包装成一种商业谈判,提出以比特币支付赎金,并允许受害者提交2-3个文件以“测试”解密能力,以此增加“可信度”。

施加心理压力:警告受害者不要尝试重命名加密文件或重启系统,声称此类操作可能导致数据永久损坏。同时,强调必须使用提供的凭证(可能存在于勒索信或泄露站点上)才能进入谈判环节。

匿名化通信:指示受害者通过Tor网络访问特定门户或使用Tox等加密即时通讯工具进行联系,以隐藏行踪。

亚信安全病毒码版本20.687.60,云病毒码版本20.687.71,全球码版本20.687.00 已经可以检测该勒索,并将其命名为Ransom.Win64.BLACKSHRANTAC.SMPI。

Black Shrantac勒索软件展现了2025年勒索攻击的典型特征:结合数据加密与泄露威胁,利用匿名通信工具,并采用多种技术手段规避检测和建立持久性。对于企业而言,构建以强身份验证、漏洞管理、员工培训和可靠备份为核心的纵深防御体系,是应对此类威胁最有效的方法。