漏洞描述

近日,亚信安全CERT监测到微软补丁日发布了84个漏洞的安全补丁,修复了Microsoft Defender for Endpoint、Microsoft Edge (Chromium-based)、Microsoft Office、DNS Server、Windows Hyper-V、AD、Advanced Local Procedure Call、IIS、Kernel、Network File System、Windows Print Spooler Components、Windows Remote Procedure Call Runtime、Windows Security Account Manager、Windows Server Service等产品中的漏洞。

本次修复的漏洞包括特权提升(EoP)、安全功能绕过、信息泄露、远程代码执行(RCE)和拒绝服务(DOS)。84个CVE中,4个被评为紧急,79个被评为重要,1个被评为未知。其中包括1个已检测到被利用的0 day漏洞(CVE-2022-22047)的修复。根据漏洞分类占比,其中提权(EoP)漏洞占本月修补漏洞的59.3%,其次是远程代码执行(RCE)漏洞,占14%。

经亚信安全CERT专家研判,列出如下部分值得关注的漏洞:

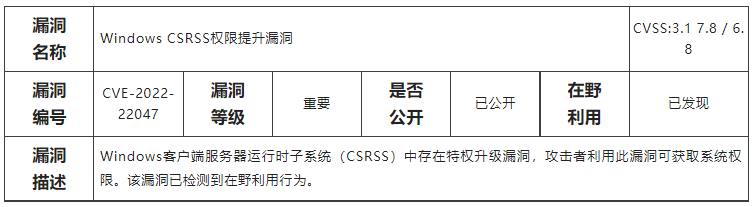

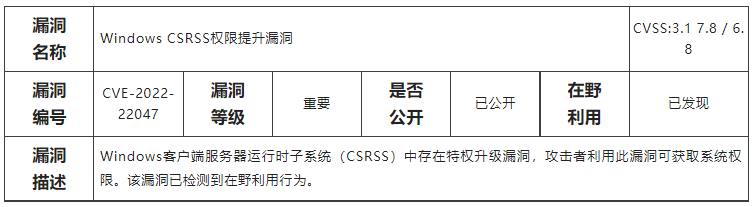

1、Windows CSRSS权限提升漏洞(CVE-2022-22047)

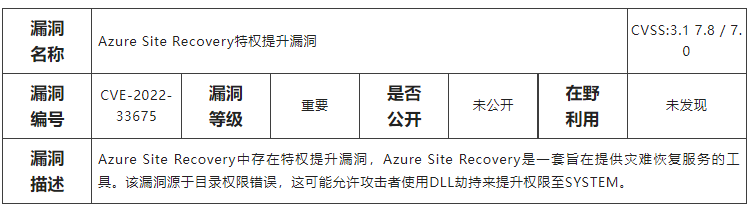

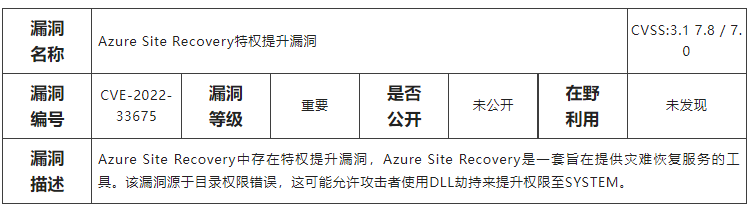

2、Azure Site Recovery特权提升漏洞(CVE-2022-33675)

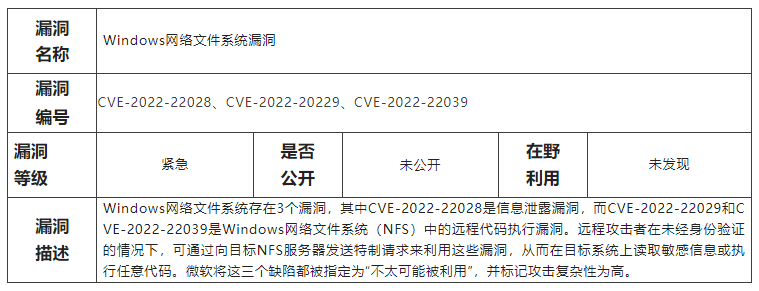

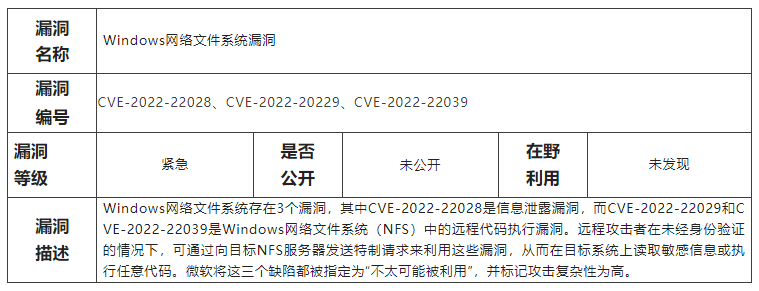

3、Windows网络文件系统漏洞

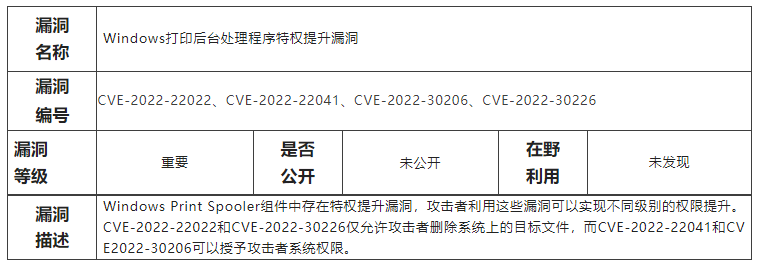

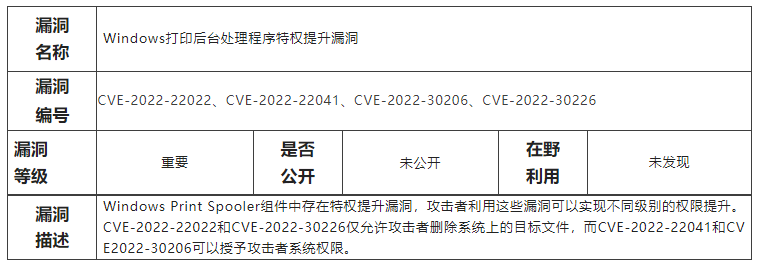

4、Windows打印后台处理程序特权提升漏洞

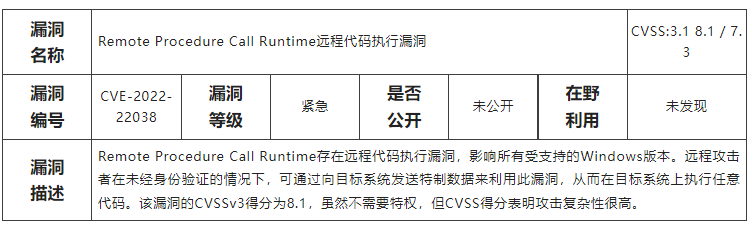

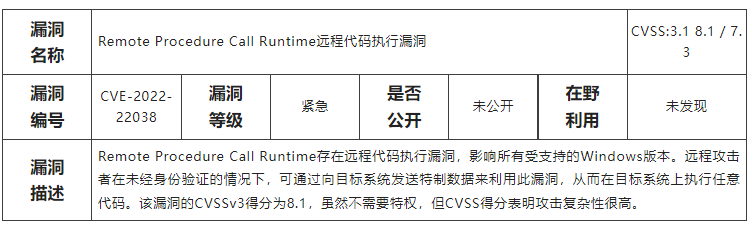

5、Remote Procedure Call Runtime远程代码执行漏洞(CVE-2022-22038)

Remote Procedure Call Runtime存在远程代码执行漏洞,影响所有受支持的Windows版本。远程攻击者在未经身份验证的情况下,可通过向目标系统发送特制数据来利用此漏洞,从而在目标系统上执行任意代码。该漏洞的CVSSv3得分为8.1,虽然不需要特权,但CVSS得分表明攻击复杂性很高。

修复建议

Microsoft Update默认启用,当系统检测到可用更新时,将会自动下载更新并在下一次启动时安装。

①点击“开始菜单”或按Windows快捷键,点击进入“设置”

②选择“更新和安全”,进入“Windows更新”(Windows 8、Windows 8.1、Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,具体步骤为“控制面板”->“系统和安全”->“Windows更新”)

③选择“检查更新”,等待系统将自动检查并下载可用更新。

④重启计算机。安装更新系统重新启动后,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

对于部分不能自动更新的系统版本和应用程序,可前往Microsoft官方下载相应补丁进行更新。

下载链接:

https://msrc.microsoft.com/update-guide/releaseNote/2022-Jul

漏洞编号

CVE-2022-21845

CVE-2022-22022

CVE-2022-22023

CVE-2022-22024

CVE-2022-22026

CVE-2022-22027

CVE-2022-22028

CVE-2022-22029

CVE-2022-22031

CVE-2022-22034

CVE-2022-22036

CVE-2022-22037

CVE-2022-22038

CVE-2022-22039

CVE-2022-22040

CVE-2022-22041

CVE-2022-22042

CVE-2022-22043

CVE-2022-22045

CVE-2022-22047

CVE-2022-22048

CVE-2022-22049

CVE-2022-22050

CVE-2022-22711

CVE-2022-2294

CVE-2022-2295

CVE-2022-23816

CVE-2022-23825

CVE-2022-27776

CVE-2022-30181

CVE-2022-30187

CVE-2022-30202

CVE-2022-30203

CVE-2022-30205

CVE-2022-30206

CVE-2022-30209

CVE-2022-30211

CVE-2022-30212

CVE-2022-30213

CVE-2022-30214

CVE-2022-30215

CVE-2022-30216

CVE-2022-30220

CVE-2022-30221

CVE-2022-30222

CVE-2022-30223

CVE-2022-30224

CVE-2022-30225

CVE-2022-30226

CVE-2022-33632

CVE-2022-33633

CVE-2022-33637

CVE-2022-33641

CVE-2022-33642

CVE-2022-33643

CVE-2022-33644

CVE-2022-33650

CVE-2022-33651

CVE-2022-33652

CVE-2022-33653

CVE-2022-33654

CVE-2022-33655

CVE-2022-33656

CVE-2022-33657

CVE-2022-33658

CVE-2022-33659

CVE-2022-33660

CVE-2022-33661

CVE-2022-33662

CVE-2022-33663

CVE-2022-33664

CVE-2022-33665

CVE-2022-33666

CVE-2022-33667

CVE-2022-33668

CVE-2022-33669

CVE-2022-33671

CVE-2022-33672

CVE-2022-33673

CVE-2022-33674

CVE-2022-33675

CVE-2022-33676

CVE-2022-33677

CVE-2022-33678

漏洞等级

重要 → 紧急

受影响的版本

AMD CPU Branch

Azure Site Recovery

Azure Storage Library

Microsoft Defender for Endpoint

Microsoft Edge (Chromium-based)

Microsoft Graphics Component

Microsoft Office

Open Source Software

Role: DNS Server

Role: Windows Fax Service

Role: Windows Hyper-V

Skype for Business and Microsoft Lync

Windows Active Directory

Windows Advanced Local Procedure Call

Windows BitLocker

Windows Boot Manager

Windows Client/Server Runtime Subsystem

Windows Connected Devices Platform Service

Windows Credential Guard

Windows Fast FAT Driver

Windows Fax and Scan Service

Windows Group Policy

Windows IIS

Windows Kernel

Windows Media

Windows Network File System

Windows Performance Counters

Windows Point-to-Point Tunneling Protocol

Windows Portable Device Enumerator Service

Windows Print Spooler Components

Windows Remote Procedure Call Runtime

Windows Security Account Manager

Windows Server Service

Windows Shell

Windows Storage

XBox

参考链接

https://msrc.microsoft.com/update-guide/releaseNote/2022-Jul