近年来,医院信息系统建设快速发展,信息系统已成为医院运行与管理的基础支撑和临床业务应用必不可少的技术手段。同时,随着互联网医疗的快速发展、互联互通建设的不断深入、临床科研等需求的增加,信息系统互联网暴露面日益增大,数据共享的范围和数据量持续扩大。特别是疫情爆发后,据2020年4月世卫组织统计,医院遭受的网络攻击数量同比增长5倍。内外网数据交互日益频繁,网络安全、数据安全、个人信息安全风险持续增加,新型网络攻击、程序漏洞、数据库脱库、科研数据流失、个人隐私泄漏风险始终存在。这些因素给医院网络及信息安全建设带来了更大的挑战。

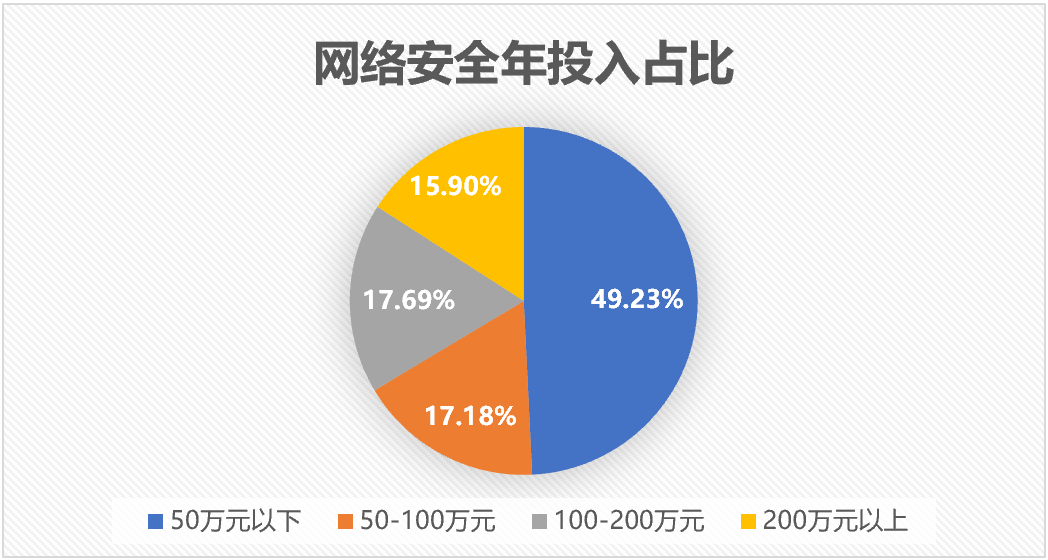

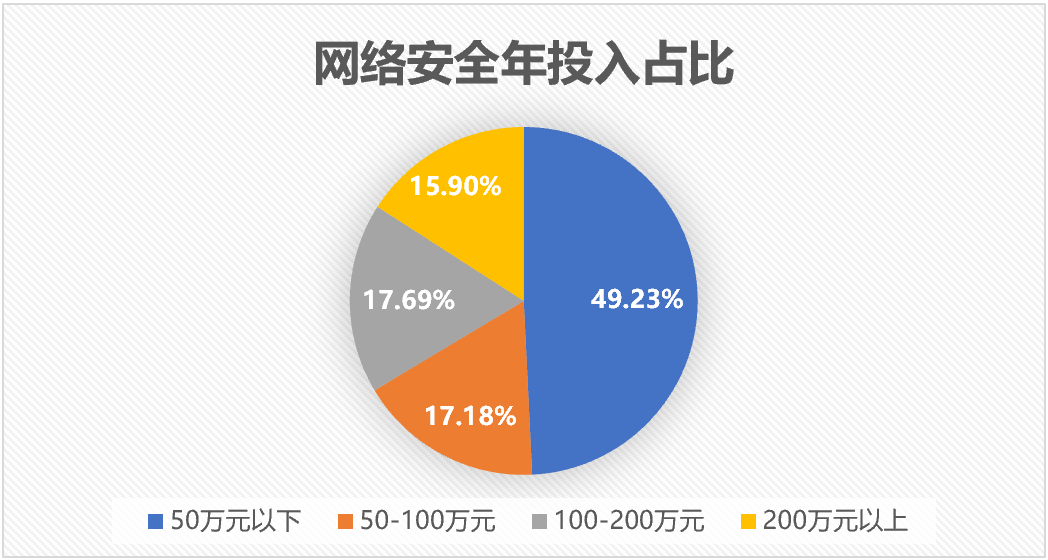

根据《2019-2020年度中国医院信息化状况调查报告》显示,在被调查的390家医院中,网络安全年投入在50-100万元的医院占比17.18%;年投入在100-200万元的医院占比17.69%;年投入200万元以上的医院占比15.9%。

数据来源:《2019-2020年度中国医院信息化状况调查报告》

据CHIMA《2019-2020年度中国医院信息化状况调查报告》显示,医院在信息安全方面的投入已占总投入的9.43%,投入显著增加,有66.18%的医院通过了网络安全等级保护测评。由此可看出,医院对网络安全的投入相比往年有很大程度提升。但仍有部分医疗机构对网络安全建设重视程度不足的情况。

从公安机关披露的涉及医疗卫生行业的网络安全行政执法案例信息来看,大多违法违规案例是由网安建设重视不足导致的建设运维管理疏失和黑客攻击引发的。建设运维管理疏失主要表现为机构未按照等级保护标准建设、未制定网络安全管理制度和操作流程,出现问题难以及时处置和恢复。黑客攻击主要表现为医院信息系统中存在漏洞无法及时发现处理,导致被黑客攻击,造成医院系统瘫痪甚至业务受到影响。

此外,医疗机构安全管理中心人员和职能缺位,导致信息安全管理、监控、审计与综合分析能力不足。不少医院仅为通过安全等级保护测评达标配备硬件设备,不注重能力建设,安装了安全预警系统,但没有开展安全审计分析;购买了容灾系统,却没有开展容灾演练;采购了数据备份设施,却未按规定进行定期备份和恢复验证。

端点闭环管理

面对医疗机构上述问题,亚信安全推出了大终端一体化安全解决方案,将安全防护、终端管理、运维管理、文档管理“化零为整”。同时,亚信安全建议用户从现有的防毒系统平台(OfficeScan)上开始集成,将安全与运维服务进行融合,以提供更低的总体拥有成本(TCO)和更好的运营效率。

亚信安全认为

在远程访问、零信任技术应用,以及安全运维的统一管理的需求下, 实现运维+管控的UES平台是大势所趋,将加速落地与应用。

在桌面管理、数据备份、文件加密等方面,亚信安全提供了与之对应的TSM、TDB、TDE系统,将内部网络安全、信息安全与终端计算机管理,以及容灾恢复云服务和涉密文档全生命周期管理全面打通,真正实现了更全、更简的统一管理。

另外,在终端系统平台支撑方面,大终端一体化方案不仅可以支持Windows、Linux、MacOS、Android,更对通过亚信安全信端端点安全管理系统ESM广泛地适配x86、ARM和MIPS架构,实现了与主流国产操作系统平台(麒麟、统信等)的全面兼容,并且已经与麒麟、统信、长城等硬件厂商取得了互认,为用户的端点安全升级换代提供了平滑过渡与可靠支撑。

信息安全建设任重道远

医院网络安全建设已从单机版走向网络版,从局域网走向广域网,从初浅的认知走向更加变幻莫测的未知。在解决网络安全问题的过程中,不可能一劳永逸。安全产品、安全技术不能光靠名词的改变来实现转型升级,而是需要不断随着攻击手段的发展而升级。因此,持续改进、PDCA(Plan、Do、Check、Act)循环、螺旋式上升,是网络安全建设的原则。构建动态防御、主动防御、纵深防御、精准防护、整体防控、联防联控的网络安全综合防控体系。信息安全团队必须建立对风险的“敬畏之心”,不应该总是担任“救火队员”,而应该将风险前移,将工作重心放在事前预防、事中控制,重点放在对尚未暴露的风险隐患的排查、发现和及时化解,做到防患于未然。