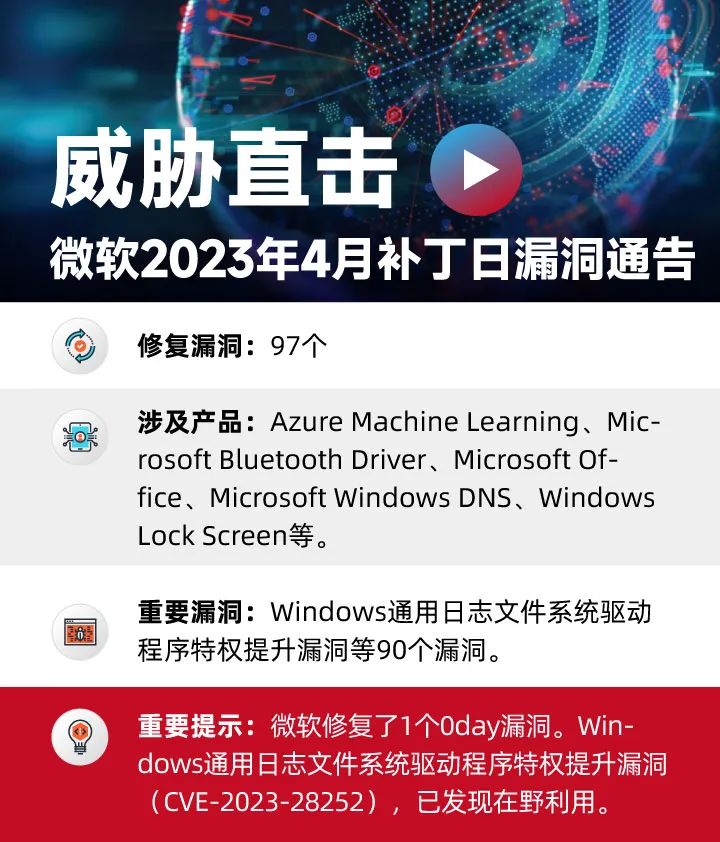

近日,亚信安全CERT监测到微软补丁日发布了97个漏洞的安全补丁(不包含4月6日修复的17个Microsoft Edge漏洞),其中,7个被评为紧急,90个被评为重要。共包含45个远程代码执行漏洞,20个权限提升漏洞,10个信息泄露漏洞,9个拒绝服务漏洞,7个安全功能绕过漏洞,6个欺骗漏洞。此外,微软还修复了1个0day漏洞,Windows通用日志文件系统驱动程序特权提升漏洞(CVE-2023-28252),已发现在野利用行为,建议用户尽快安装对应补丁以修复漏洞。

另外,微软宣布自2023年4月11日起停止对Exchange Server 2013提供技术支持,包括修复补丁和安全更新。建议使用该版本服务器的用户尽快更新版本,以减少系统漏洞可能带来的风险。

经亚信安全CERT专家研判,列出如下部分值得关注的漏洞:

1、Windows通用日志文件系统驱动程序特权提升漏洞(CVE-2023-28252)

Windows通用日志文件系统驱动程序存在特权提升漏洞,漏洞编号为CVE-2023-28252,该漏洞评分为7.8重要(CVSS:3.1/AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H),目前未公开,已发现在野利用。

Windows通用日志文件系统驱动程序为Windows操作系统提供了统一的日志记录支持,可自动识别和转换各种日志格式。此漏洞是一个入侵后漏洞,攻击者可以在获得对易受攻击目标的访问权限后利用它。成功利用该漏洞的攻击者可获得SYSTEM权限。

2、Microsoft消息队列远程代码执行漏洞(CVE-2023-21554)

Microsoft消息队列存在远程代码执行漏洞,漏洞编号为CVE-2023-21554,该漏洞评分为9.8紧急(CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H),目前未公开,未发现在野利用。

Microsoft消息队列 (MSMQ) 是一种在Windows操作系统上运行的应用程序,用于在分布式应用程序之间传递消息。攻击者可以利用这个漏洞,向开启了Windows消息队列服务的受影响MSMQ服务器发送特制的MSMQ数据包,并利用主机上的TCP端口1801来实现远程代码执行。

3、Windows Pragmatic General Multicast(PGM)远程代码执行漏洞(CVE-2023-28250)

Windows Pragmatic General Multicast(PGM)存在远程代码执行漏洞,漏洞编号为CVE-2023-28250,漏洞评分均为9.8紧急(CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H),目前未公开,未发现在野利用。

Windows Pragmatic General Multicast (PGM) 是一种可靠的组播协议,用于在广域网 (WAN) 上可靠地传输数据。攻击者可以利用该漏洞,通过向启用了MSMQ服务的目标主机发送经过特殊构造的文件来执行任意代码。

4、DHCP Server Service远程代码执行漏洞(CVE-2023-28231)

DHCP Server Service存在远程代码执行漏洞,漏洞编号为CVE-2023-28231,该漏洞评分为8.8紧急(CVSS:3.1/AV:A/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H),目前未公开,未发现在野利用。

DHCP Server Service是一种网络服务,用于自动分配IP地址、子网掩码、默认网关等信息给客户端设备。攻击者需要先获得对受限网络的访问权限,并使用特制的RPC调用来利用此漏洞,成功利用漏洞可以导致远程执行代码。

5、Raw Image Extension远程代码执行漏洞(CVE-2023-28291)

Raw Image Extension存在远程代码执行漏洞,漏洞编号为CVE-2023-28291,漏洞评分均为8.4严重(CVSS:3.1/AV:L/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H),目前未公开,未发现在野利用。

Raw Image Extension是一款Windows 10的扩展程序,可帮助用户在系统上查看和编辑相机原始图像文件。利用该漏洞,攻击者需要先登录系统,并通过特制应用程序来控制受影响系统。此外,攻击者还可以通过诱使本地用户打开恶意文件来利用此漏洞,但攻击本身是在本地进行的,因此攻击者或受害者需要从本地计算机执行代码才能利用此漏洞。

6、Windows点对点隧道协议远程代码执行漏洞(CVE-2023-28232)

Windows点对点隧道协议存在远程代码执行漏洞,漏洞编号为CVE-2023-28232,漏洞评分均为7.5紧急(CVSS:3.1/AV:N/AC:H/PR:N/UI:R/S:U/C:H/I:H/A:H),目前未公开,未发现在野利用。

Windows点对点隧道协议(PPTP)是一种用于创建虚拟私有网络(VPN)连接的协议。攻击者需要在利用该漏洞之前,采取额外的措施来准备目标环境。当用户将Windows客户端连接到恶意服务器时,可能会触发此漏洞,导致攻击者执行任意代码。

漏洞编号

* CVE-2023-28314 Microsoft Dynamics 365 (on-premises) 跨站脚本漏洞

* CVE-2023-28313 Microsoft Dynamics 365客户语音跨站脚本漏洞

* CVE-2023-28312 Azure机器学习信息泄露漏洞

* CVE-2023-28311 Microsoft Word远程代码执行漏洞

* CVE-2023-28309 Microsoft Dynamics 365 (on-premises) 跨站脚本漏洞

* CVE-2023-28308 Windows DNS服务器远程代码执行漏洞

* CVE-2023-28307 Windows DNS服务器远程代码执行漏洞

* CVE-2023-28306 Windows DNS服务器远程代码执行漏洞

* CVE-2023-28305 Windows DNS服务器远程代码执行漏洞

* CVE-2023-28304 Microsoft ODBC和OLE DB远程代码执行漏洞

* CVE-2023-28302 Microsoft消息队列拒绝服务漏洞

* CVE-2023-28300 Azure服务连接器安全功能绕过漏洞

* CVE-2023-28299 Visual Studio欺骗漏洞

* CVE-2023-28298 Windows内核拒绝服务漏洞

* CVE-2023-28297 Windows远程过程调用服务 (RPCSS) 特权提升漏洞

* CVE-2023-28296 Visual Studio远程代码执行漏洞

* CVE-2023-28295 Microsoft Publisher远程代码执行漏洞

* CVE-2023-28293 Windows 内核特权提升漏洞

* CVE-2023-28292 原始图像扩展远程代码执行漏洞

* CVE-2023-28291 原始图像扩展远程代码执行漏洞

* CVE-2023-28288 Microsoft SharePoint Server欺骗漏洞

* CVE-2023-28287 Microsoft Publisher远程代码执行漏洞

* CVE-2023-28285 Microsoft Office图形远程代码执行漏洞

* CVE-2023-28278 Windows DNS服务器远程代码执行漏洞

* CVE-2023-28277 Windows DNS服务器信息泄露漏洞

* CVE-2023-28276 Windows组策略安全功能绕过漏洞

* CVE-2023-28275 SQL Server远程代码执行漏洞的Microsoft WDAC OLE DB提供程序

* CVE-2023-28274 Windows Win32k特权提升漏洞

* CVE-2023-28273 Windows Clip服务特权提升漏洞

* CVE-2023-28272 Windows内核特权提升漏洞

* CVE-2023-28271 Windows内核内存信息泄露漏洞

* CVE-2023-28270 Windows锁屏安全功能绕过漏洞

* CVE-2023-28269 Windows启动管理器安全功能绕过漏洞

* CVE-2023-28268 Netlogon RPC特权提升漏洞

* CVE-2023-28267 远程桌面协议客户端信息泄露漏洞

* CVE-2023-28266 Windows通用日志文件系统驱动程序信息泄露漏洞

* CVE-2023-28263 Visual Studio信息泄露漏洞

* CVE-2023-28262 Visual Studio特权提升漏洞

* CVE-2023-28260 .NET DLL劫持远程代码执行漏洞

* CVE-2023-28256 Windows DNS服务器远程代码执行漏洞

* CVE-2023-28255 Windows DNS服务器远程代码执行漏洞

* CVE-2023-28254 Windows DNS服务器远程代码执行漏洞

* CVE-2023-28253 Windows内核信息泄露漏洞

* CVE-2023-28252 Windows通用日志文件系统驱动程序特权提升漏洞

* CVE-2023-28250 Windows Pragmatic General Multicast (PGM) 远程代码执行漏洞

* CVE-2023-28249 Windows启动管理器安全功能绕过漏洞

* CVE-2023-28248 Windows内核特权提升漏洞

* CVE-2023-28247 Windows网络文件系统信息泄露漏洞

* CVE-2023-28246 Windows注册表特权提升漏洞

* CVE-2023-28244 Windows Kerberos特权提升漏洞

* CVE-2023-28243 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-28241 Windows安全套接字隧道协议 (SSTP) 拒绝服务漏洞

* CVE-2023-28240 Windows网络负载均衡远程代码执行漏洞

* CVE-2023-28238 Windows Internet密钥交换 (IKE) 协议扩展远程代码执行漏洞

* CVE-2023-28237 Windows内核远程代码执行漏洞

* CVE-2023-28236 Windows内核特权提升漏洞

* CVE-2023-28235 Windows锁屏安全功能绕过漏洞

* CVE-2023-28234 Windows安全通道拒绝服务漏洞

* CVE-2023-28233 Windows安全通道拒绝服务漏洞

* CVE-2023-28232 Windows点对点隧道协议远程代码执行漏洞

* CVE-2023-28231 DHCP服务器服务远程代码执行漏洞

* CVE-2023-28229 Windows CNG密钥隔离服务特权提升漏洞

* CVE-2023-28228 Windows欺骗漏洞

* CVE-2023-28227 Windows蓝牙驱动程序远程代码执行漏洞

* CVE-2023-28226 Windows注册引擎安全功能绕过漏洞

* CVE-2023-28225 WindowsNTLM特权提升漏洞

* CVE-2023-28224 Windows以太网点对点协议 (PPPoE) 远程代码执行漏洞

* CVE-2023-28223 Windows域名服务远程代码执行漏洞

* CVE-2023-28222 Windows内核特权提升漏洞

* CVE-2023-28221 Windows错误报告服务特权提升漏洞

* CVE-2023-28220 二层隧道协议远程代码执行漏洞

* CVE-2023-28219 二层隧道协议远程代码执行漏洞

* CVE-2023-28218 WinSock特权提升漏洞的Windows辅助功能驱动程序

* CVE-2023-28217 Windows网络地址转换 (NAT) 拒绝服务漏洞

* CVE-2023-28216 Windows高级本地过程调用 (ALPC) 特权提升漏洞

* CVE-2023-24931 Windows安全通道拒绝服务漏洞

* CVE-2023-24929 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24928 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24927 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24926 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24925 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24924 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24914 Win32k特权提升漏洞

* CVE-2023-24912 Windows图形组件特权提升漏洞

* CVE-2023-24893 Visual Studio Code远程代码执行漏洞

* CVE-2023-24887 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24886 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24885 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24884 Microsoft PostScript和PCL6类打印机驱动程序远程代码执行漏洞

* CVE-2023-24883 Microsoft PostScript和PCL6类打印机驱动程序信息泄露漏洞

* CVE-2023-24860 Microsoft Defender拒绝服务漏洞

* CVE-2023-23384 Microsoft SQL Server远程代码执行漏洞

* CVE-2023-23375 Microsoft ODBC和OLE DB远程代码执行漏洞

* CVE-2023-21769 Microsoft消息队列拒绝服务漏洞

* CVE-2023-21729 远程过程调用运行时信息泄露漏洞

* CVE-2023-21727 远程过程调用运行时远程代码执行漏洞

* CVE-2023-21554 Microsoft消息队列远程代码执行漏洞

受影响的产品

* .NET Core

* Azure Machine Learning

* Azure Service Connector

* Microsoft Bluetooth Driver

* Microsoft Defender for Endpoint

* Microsoft Dynamics

* Microsoft Dynamics 365 Customer Voice

* Microsoft Edge (Chromium-based)

* Microsoft Graphics Component

* Microsoft Message Queuing

* Microsoft Office

* Microsoft Office Publisher

* Microsoft Office SharePoint

* Microsoft Office Word

* Microsoft PostScript Printer Driver

* Microsoft Printer Drivers

* Microsoft WDAC OLE DB provider for SQL

* Microsoft Windows DNS

* Visual Studio

* Visual Studio Code

* Windows Active Directory

* Windows ALPC

* Windows Ancillary Function Driver for WinSock

* Windows Boot Manager

* Windows Clip Service

* Windows CNG Key Isolation Service

* Windows Common Log File System Driver

* Windows DHCP Server

* Windows Enroll Engine

* Windows Error Reporting

* Windows Group Policy

* Windows Internet Key Exchange (IKE) Protocol

* Windows Kerberos

* Windows Kernel

* Windows Layer 2 Tunneling Protocol

* Windows Lock Screen

* Windows Netlogon

* Windows Network Address Translation (NAT)

* Windows Network File System

* Windows Network Load Balancing

* Windows NTLM

* Windows PGM

* Windows Point-to-Point Protocol over Ethernet (PPPoE)

* Windows Point-to-Point Tunneling Protocol

* Windows Raw Image Extension

* Windows RDP Client

* Windows Registry

* Windows RPC API

* Windows Secure Boot

* Windows Secure Channel

* Windows Secure Socket Tunneling Protocol (SSTP)

* Windows Transport Security Layer (TLS)

* Windows Win32K

修复建议

1、Windows 自动更新

Microsoft Update默认启用,当系统检测到可用更新时,将会自动下载更新并在下一次启动时安装。

* 点击“开始菜单”或按Windows快捷键,点击进入“设置”??

* 选择“更新和安全”,进入“Windows更新”(可通过控制面板进入“Windows更新”,具体步骤为“控制面板”->“系统和安全”->“Windows更新”)??

* 选择“检查更新”,等待系统将自动检查并下载可用更新。??

* 重启计算机。安装更新系统重新启动后,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

2、手动安装更新

对于部分不能自动更新的系统版本和应用程序,可前往Microsoft官方下载相应补丁进行更新。

下载链接:

https://msrc.microsoft.com/update-guide/releaseNote/2023-Apr

注意:运行Windows 7、Windows Server 2008 R2或Windows Server 2008的客户需要购买扩展安全更新才能继续接收安全更新,详细信息请参阅:

https://support.microsoft.com/en-us/topic/kb4522133-procedure-to-continue-receiving-security-updates-after-extended-support-ended-on-january-10-2023-48c59204-fe67-3f42-84fc-c3c3145ff28e

参考链接

https://msrc.microsoft.com/update-guide/releaseNote/2023-Apr